Pare-feu WordPress : la première ligne de défense de votre site

John Turner

John Turner

John Turner

John Turner

Si vous avez déjà consulté les journaux de votre site WordPress, vous connaissez la vérité : votre site web est constamment attaqué.

En ce moment même, des robots automatisés scannent Internet, sondant des millions de sites WordPress à la recherche de faiblesses. Ils se soucient peu que vous soyez une petite entreprise ou un blogueur personnel – ils recherchent toute vulnérabilité qu’ils peuvent exploiter.

Gérer un site WordPress fait de vous une cible, tout simplement. Comme WordPress alimente plus de 40 % de tous les sites web, les attaquants concentrent leurs efforts là où ils obtiendront le plus de résultats.

Votre site est dans leur ligne de mire, que vous vous en rendiez compte ou non.

C’est précisément pourquoi un pare-feu pour WordPress n’est pas une option – c’est votre videur numérique, qui se tient à la porte et repousse les visiteurs suspects avant qu’ils ne causent des problèmes.

Dans ce guide, je vais vous expliquer ce qu’est réellement un pare-feu WordPress et comment en configurer un.

- Qu’est-ce qu’un pare-feu ?

- WordPress a-t-il un pare-feu ?

- Pourquoi votre site WordPress devrait avoir un pare-feu

- Différents types de pare-feu

- Comment installer un pare-feu dans WordPress

- Problèmes potentiels avec les pare-feu WordPress

- Comment savoir si votre pare-feu échoue

- Questions fréquemment posées (FAQ)

Qu’est-ce qu’un pare-feu ?

Considérez un pare-feu comme le garde de sécurité de votre site web. Il se tient entre votre site WordPress et le reste d’Internet, vérifiant tous ceux qui veulent entrer.

À la base, un pare-feu de site web est un système de filtrage. Il examine les données qui tentent d’atteindre votre site et prend des décisions en une fraction de seconde : « Est-ce un trafic légitime ou une menace potentielle ? »

Chaque fois que quelqu’un (ou quelque chose) essaie d’accéder à votre site, il envoie ce qu’on appelle une requête HTTP. Ces requêtes contiennent des paquets de données avec des informations sur qui ils sont, ce qu’ils veulent et comment ils le demandent.

Votre pare-feu inspecte ces paquets, à la recherche de modèles suspects.

Lorsque le pare-feu repère quelque chose de suspect – comme une requête tentant d’accéder aux zones d’administration par des moyens inhabituels, des tentatives de connexion répétées provenant de la même source, ou un trafic correspondant à des signatures d’attaques connues – il le bloque avant qu’il n’atteigne votre site WordPress.

Votre ordinateur dispose probablement d’un pare-feu, votre routeur domestique en a probablement un aussi, et les grandes organisations utilisent des pare-feux réseau pour protéger des systèmes entiers. Le principe est le même : filtrer les mauvaises choses avant qu’elles ne causent des dommages.

WordPress a-t-il un pare-feu ?

La réponse courte ? Non, WordPress n’est pas livré avec un pare-feu intégré.

Le cœur de WordPress inclut des mesures de sécurité de base – il dispose de processus d’authentification sécurisés et de nettoyage de données pour prévenir certains types d’attaques. L’équipe WordPress travaille également dur pour corriger rapidement les vulnérabilités lorsqu’elles sont découvertes.

Mais lorsqu’il s’agit de filtrer activement le trafic malveillant avant qu’il n’atteigne votre site ? Cela n’est pas inclus dès le départ.

Cette lacune existe par conception. WordPress est un système de gestion de contenu, pas une suite de sécurité. Il est conçu pour être étendu avec la fonctionnalité exacte dont vous avez besoin, plutôt que de regrouper tout ce qui est possible dans le logiciel de base.

C’est là qu’interviennent les plugins et les configurations de serveur. Vous devrez ajouter la fonctionnalité de pare-feu à votre site WordPress, soit via un plugin de sécurité qui inclut des fonctionnalités WAF (Web Application Firewall), soit via des protections au niveau du serveur.

Pourquoi votre site WordPress devrait avoir un pare-feu

Les robots et les robots d'exploration analysent constamment Internet à la recherche d'installations WordPress vulnérables. Votre pare-feu est ce qui les empêche de marteler votre page de connexion WordPress ou de sonder les plugins obsolètes avec des failles de sécurité connues.

Au-delà des tentatives de force brute, un bon pare-feu bloque le trafic provenant d'adresses IP malveillantes connues. Il reconnaît également les attaques WordPress courantes comme l'injection SQL ou le cross-site scripting (XSS).

Ces attaques tentent d'injecter du code malveillant dans votre site – un code qui pourrait voler des données, rediriger les visiteurs ou prendre complètement le contrôle de votre site Web.

Il y a aussi un avantage en termes de performance. Lorsque le trafic indésirable est filtré avant d'être entièrement traité par votre installation WordPress, les ressources de votre serveur restent concentrées sur les visiteurs légitimes. Cela se traduit souvent par une meilleure vitesse et réactivité pour les utilisateurs réels.

Les conséquences de l'omission de cette protection peuvent être graves. Un site WordPress compromis peut être défiguré, avoir des logiciels malveillants injectés, ou même être utilisé pour attaquer d'autres sites. Une fois que cela se produit, vous êtes confronté à une interruption potentielle, une perte de données et un travail fastidieux de suppression de logiciels malveillants.

Votre réputation en prend également un coup. Les visiteurs peuvent voir des avertissements du navigateur indiquant que votre site est dangereux, et Google peut signaler ou même supprimer votre site des résultats de recherche. Certaines sociétés d'hébergement suspendront même les comptes qui deviennent des risques de sécurité pour les autres clients.

Différents types de pare-feu

Tous les pare-feu WordPress ne fonctionnent pas de la même manière. Comprendre les différences vous aide à choisir la bonne protection pour votre site.

Pare-feu d'applications Web (WAF)

Ceux-ci sont les plus pertinents pour les utilisateurs de WordPress, car ils sont spécifiquement conçus pour protéger les applications Web comme WordPress, Joomla ou Drupal.

Les WAF filtrent le trafic HTTP (les requêtes arrivant sur votre site Web) à la recherche de modèles suspects ou de signatures d'attaques connues. Il existe deux types différents.

Les WAF de point d'extrémité s'exécutent directement sur votre serveur, généralement sous forme de plugin WordPress. Ils vérifient le trafic après qu'il a atteint votre serveur, mais avant que WordPress ne le traite entièrement.

Je les apprécie car ils sont plus faciles à configurer et fournissent souvent des journaux détaillés directement dans votre tableau de bord WordPress. Ils examinent cependant le trafic qui a déjà atteint votre serveur, ce qui signifie qu'ils ne peuvent pas empêcher la surcharge du serveur due à des attaques massives.

Les WAF basés sur le cloud fonctionnent différemment. Ils agissent comme un proxy entre les visiteurs et votre site Web – tout le trafic passe par leur réseau avant d'atteindre votre serveur.

L'avantage ici est qu'ils peuvent bloquer les attaques à grande échelle avant qu'elles n'atteignent votre serveur, évitant ainsi les problèmes de performance. Le compromis est qu'ils nécessitent généralement des modifications DNS et peuvent ajouter une infime latence (bien que généralement non perceptible).

Pare-feu au niveau du serveur

Ceux-ci fonctionnent au niveau du système d'exploitation sur votre serveur Web. Ils examinent le trafic réseau de manière plus générale, en filtrant en fonction des adresses IP, des ports et des protocoles.

Si vous êtes sur un hébergement mutualisé, votre fournisseur dispose probablement de pare-feu au niveau du serveur, mais vous ne pouvez probablement pas les configurer vous-même.

Les pare-feu réseau offrent une protection plus large, mais ne sont pas aussi spécifiques à WordPress que les WAF. Ils sont excellents pour bloquer les connexions suspectes, mais sont moins équipés pour identifier les attaques spécifiques aux applications.

Pare-feu réseau

Ils existent aux limites du réseau et protègent généralement des réseaux entiers plutôt que des sites Web individuels.

En tant que propriétaire d'un site WordPress, vous ne les gérerez généralement pas directement, à moins que vous n'exploitiez une configuration de niveau entreprise. Votre société d'hébergement les utilise presque certainement dans le cadre de son infrastructure.

Comment installer un pare-feu dans WordPress

Pour la plupart des propriétaires de sites, l'approche la plus simple consiste à utiliser un plugin de sécurité qui inclut des fonctionnalités WAF. Voici quelques-uns des meilleurs plugins de pare-feu WordPress :

- Sécurité Wordfence

- Sucuri Security

- Solid Security (anciennement iThemes Security)

- Sécurité et pare-feu tout-en-un pour WP

- Jetpack Security

- Bulletproof Security

- Security Ninja

- Shield Security

Si vous avez un budget serré, envisagez une solution de pare-feu WordPress gratuite pour commencer, puis passez à une version supérieure à mesure que votre site se développe.

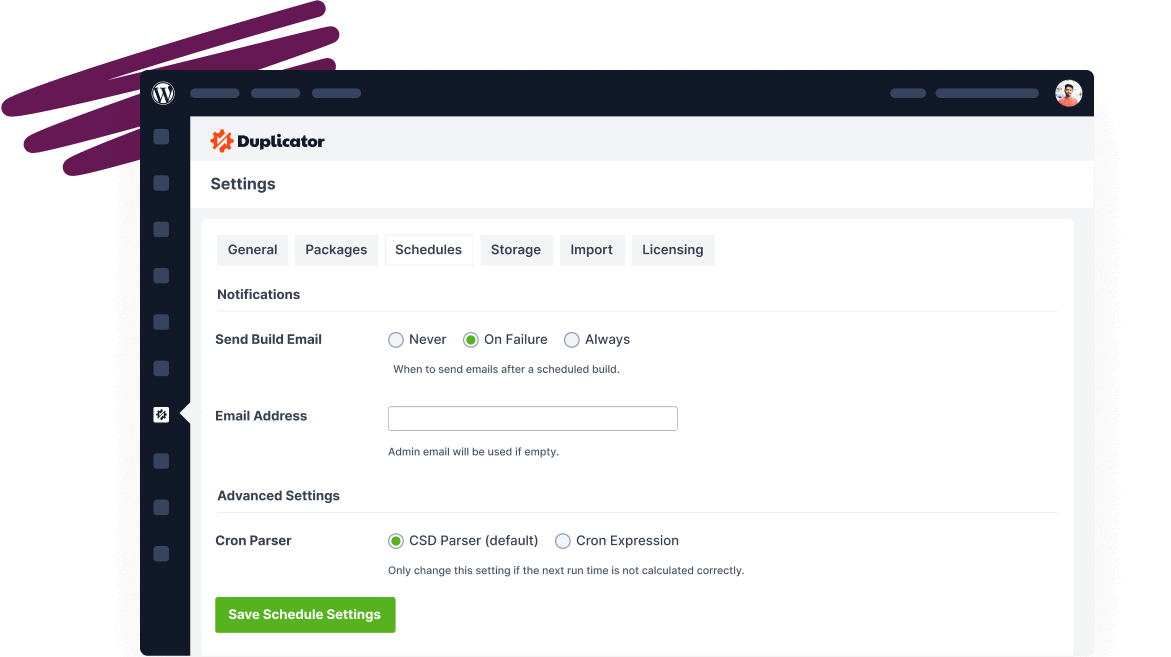

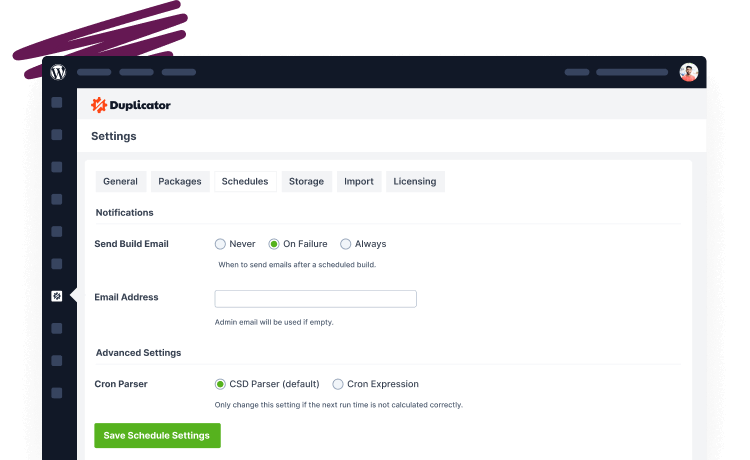

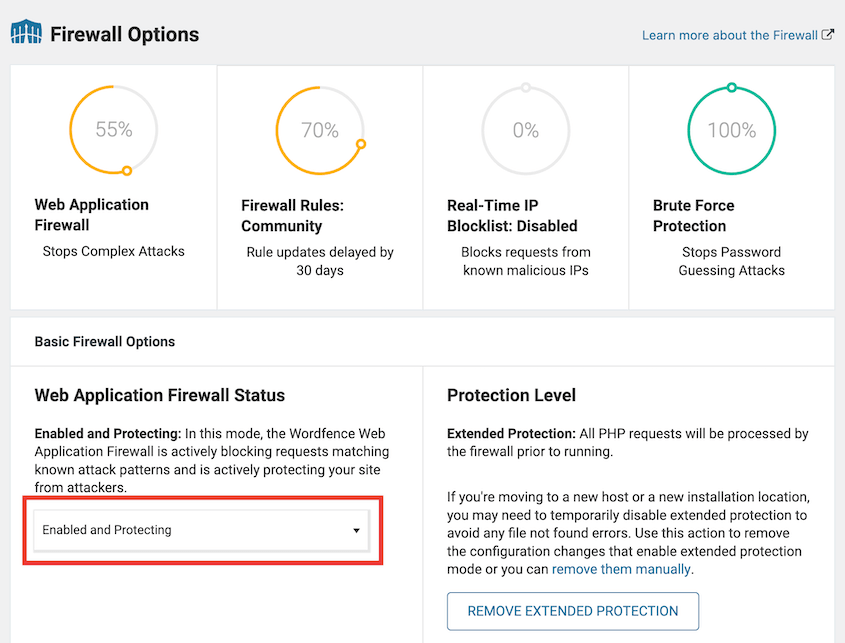

Pour les WAF basés sur des plugins (côté client), la configuration implique généralement :

- L'exécution de l'assistant de configuration du plugin s'il est proposé

- L'activation du composant pare-feu (certains plugins l'ont désactivé par défaut)

- Le choix de votre niveau de protection

- La configuration des paramètres du pare-feu WordPress pour répondre aux besoins spécifiques de votre site

- L'autorisation du plugin à modifier votre fichier .htaccess (sur les serveurs Apache) ou la fourniture de la configuration nginx (sur les serveurs nginx)

La dernière étape est importante – elle permet au code du pare-feu de s'exécuter plus tôt dans le processus de chargement de la page, avant même que WordPress ne se charge. Cela le rend plus efficace contre certaines attaques.

Pour les WAF basés sur le cloud comme celui de Sucuri, vous devrez :

- Vous inscrire à leur service

- Suivre leurs instructions pour modifier vos enregistrements DNS

- Pointer votre domaine vers leurs serveurs proxy, qui filtreront le trafic avant de l'envoyer à votre hôte réel

La première fois que j'ai configuré un pare-feu, j'étais nerveux à l'idée de casser mon site. Mais le processus est devenu beaucoup plus convivial au fil des ans. La plupart des interfaces de plugins vous guident à travers chaque étape.

Si vous n'êtes pas à l'aise pour effectuer ces modifications vous-même, envisagez d'engager un développeur pendant une heure ou deux pour tout configurer correctement. L'investissement vaut largement la protection que vous recevrez.

Problèmes potentiels avec les pare-feu WordPress

Bien que les pare-feu soient essentiels, ils ne sont pas sans défis. Être conscient de ces pièges potentiels vous aide à les résoudre rapidement s'ils surviennent.

Faux positifs

C'est probablement le casse-tête le plus courant – lorsque votre pare-feu bloque par erreur un trafic légitime.

Les scénarios courants incluent :

- Des appels API légitimes de services que vous utilisez sont bloqués

- Des robots de moteurs de recherche sont confondus avec des scrapers

- Votre propre accès est bloqué si vous enfreignez une règle

La plupart des plugins de pare-feu ont une fonctionnalité de liste blanche pour cette raison. Si vous constatez que certains services ou utilisateurs sont bloqués incorrectement, vous pouvez les ajouter à cette liste de confiance.

Impact sur les performances

Les pare-feu ajoutent une surcharge de traitement car ils examinent chaque requête. Bien que généralement minime, cela peut s'accumuler.

Les pare-feu d'extrémité (plugins) utilisent les ressources de votre serveur et peuvent ralentir le chargement des pages s'ils ne sont pas optimisés. Les pare-feu basés sur le cloud ajoutent une légère latence car le trafic transite d'abord par leurs serveurs.

Si votre site semble plus lent après l'installation d'un pare-feu, vous devrez peut-être ajuster les paramètres ou passer à une solution plus efficace.

Conflits de plugins

Comme tout plugin, les outils de sécurité peuvent parfois entrer en conflit avec d'autres parties de votre configuration WordPress.

Voici ce qui pourrait arriver :

- Du code personnalisé ou des thèmes peuvent déclencher des faux positifs

- D'autres plugins de sécurité peuvent entrer en conflit avec votre pare-feu

- Les plugins de mise en cache nécessitent parfois une configuration spéciale pour fonctionner avec les pare-feu

Si vous remarquez un comportement étrange après l'installation d'un pare-feu, essayez de désactiver temporairement les autres plugins un par un pour identifier les conflits.

Complexité de la configuration

Obtenir les bons réglages peut être délicat. Réglez les règles trop strictes et vous bloquez les utilisateurs légitimes. Trop laxistes, et vous laissez des vulnérabilités.

C'est particulièrement vrai si vous avez des configurations personnalisées comme :

- Sites d'adhésion avec contenu restreint

- Fonctionnalités de commerce électronique

- Requêtes AJAX personnalisées

- Intégrations tierces

- URL de connexion modifiée pour une sécurité supplémentaire

Commencez avec les paramètres par défaut, puis ajustez progressivement à mesure que vous apprenez ce qui fonctionne pour votre site spécifique.

Considérations sur le coût

Bien qu'il existe des options gratuites, une protection supplémentaire nécessite souvent des abonnements payants. Vous pourriez avoir besoin de passer à la version supérieure pour ces fonctionnalités :

- Ensembles de règles avancées

- Mises à jour en temps réel contre les nouvelles menaces

- Support premium

- Protection DDoS

- Blocage par pays

Ces coûts sont un investissement en sécurité, mais ils doivent être intégrés dans le budget de votre site web.

Pas une solution de sécurité complète

Le plus gros problème est peut-être le faux sentiment de sécurité qu'un pare-feu peut vous donner. C'est une couche critique, mais pas votre seule défense.

Un pare-feu n'aidera pas si :

- Vous utilisez des mots de passe administrateur faibles

- Vous ne mettez pas à jour le cœur, les thèmes et les plugins WordPress

- Vous ou votre équipe tombez dans des attaques de phishing

- Des logiciels malveillants sont téléchargés par des canaux légitimes

C'est pourquoi une approche multicouche (y compris des sauvegardes WordPress fiables) reste essentielle.

Comment savoir si votre pare-feu échoue

Un pare-feu qui ne fait pas son travail peut vous donner un dangereux faux sentiment de sécurité. Voici les signes avant-coureurs que votre protection pourrait être compromise.

Vérifiez vos journaux régulièrement

La plupart des plugins de pare-feu fournissent des journaux d'activité montrant ce qu'ils ont bloqué. Faites-en partie de votre maintenance régulière du site.

Répondez à ces questions :

- Les attaques sont-elles détectées ET bloquées ?

- Voyez-vous des modèles de requêtes malveillantes passer ?

- Y a-t-il eu une baisse soudaine des tentatives bloquées ? (Cela pourrait signifier que le pare-feu ne détecte plus rien)

J'ai l'habitude de scanner ces journaux chaque semaine. Une fois que vous connaissez le schéma normal de votre site, les anomalies deviennent plus faciles à repérer.

Activité de connexion inhabituelle

Une augmentation des tentatives de connexion échouées qui ne sont pas bloquées est un signal d'alarme majeur. Pire encore, si vous remarquez des connexions réussies depuis des endroits inconnus ou à des heures inhabituelles.

Configurez des notifications de connexion si votre pare-feu ou votre plugin de sécurité offre cette fonctionnalité. Recevoir un e-mail lorsqu'une personne se connecte fournit un système d'alerte précoce.

Problèmes de performance inexpliqués

Si votre site ralentit soudainement sans augmentation correspondante du trafic légitime, votre pare-feu pourrait avoir du mal ou laisser passer du trafic d'attaque qui ralentit votre serveur.

Vérifiez les métriques de votre hébergement en parallèle avec les statistiques de votre pare-feu. Une baisse de performance combinée à une augmentation de l'utilisation des ressources pourrait indiquer que votre site gère des attaques que votre pare-feu devrait bloquer.

Alertes du fournisseur d'hébergement

Votre société d'hébergement dispose souvent de systèmes de surveillance supplémentaires. Si elle vous contacte au sujet d'activités suspectes provenant de votre site, prenez-la au sérieux.

Ces notifications signifient généralement que quelque chose a déjà contourné votre sécurité et compromis votre site.

Changements visibles sur le site

Le signe le plus évident d'un échec du pare-feu est de trouver des changements inattendus sur votre site, tels que :

- Défacement (modifications de votre contenu)

- Nouveaux utilisateurs administrateurs que vous n’avez pas créés

- Fichiers suspects dans vos répertoires

- Redirections vers d’autres sites web

- Code étrange injecté dans vos pages

À ce stade, vous vous occupez du nettoyage plutôt que de la prévention.

Scans de sécurité externes

Effectuer des scans de sécurité externes occasionnels peut détecter des problèmes que vos outils internes manquent. Un bon scanner de vulnérabilités peut identifier les points faibles potentiels avant qu’ils ne soient exploités.

Des services comme Sucuri SiteCheck ou le rapport Problèmes de sécurité de Google dans la Search Console peuvent identifier des vulnérabilités ou des infections actives que votre pare-feu aurait dû empêcher.

Des analyses régulières de logiciels malveillants devraient faire partie de votre routine de sécurité.

Si votre pare-feu échoue, ne vous contentez pas de modifier les paramètres en espérant le meilleur. Envisagez de passer complètement à un autre service de pare-feu.

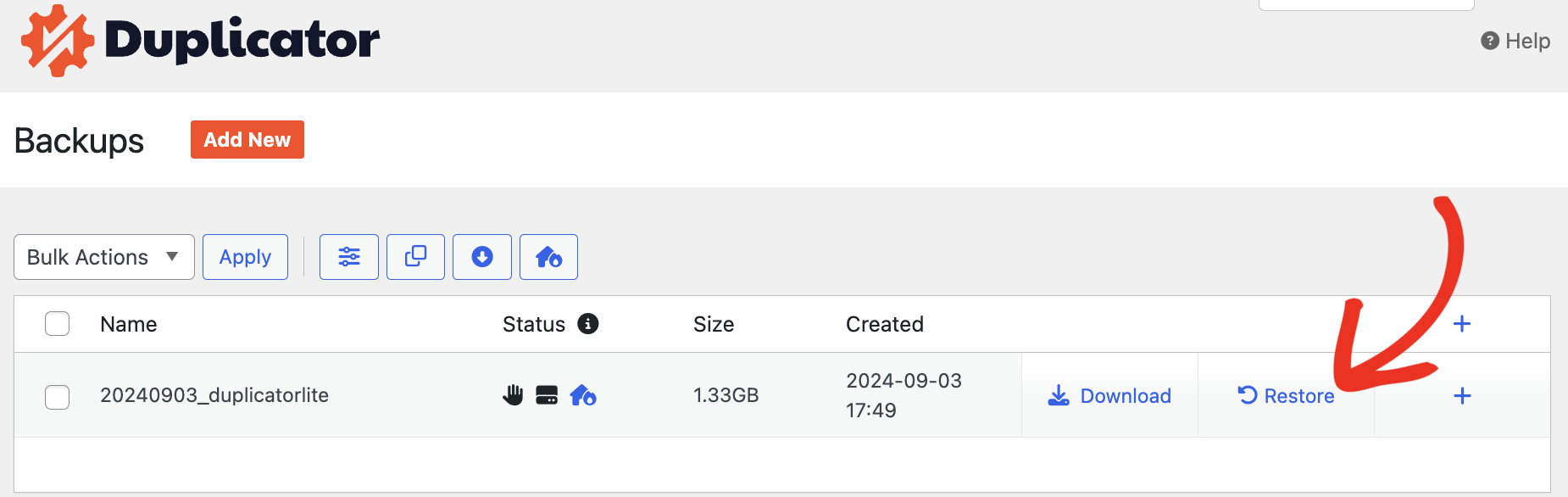

Et rappelez-vous – c’est exactement pourquoi conserver des sauvegardes régulières et sécurisées avec un outil comme Duplicator est non négociable pour tout propriétaire de site WordPress. Si des pirates informatiques pénètrent votre pare-feu, vous voudrez rapidement restaurer votre site à un état sain.

Questions fréquemment posées (FAQ)

Ai-je besoin d’un pare-feu pour mon site web ?

Oui, si vous avez un site web WordPress, vous devriez avoir un pare-feu. Votre site est constamment sondé par des attaques automatisées, quelle que soit sa taille ou sa popularité. Un pare-feu est aussi basique et nécessaire que d’avoir des serrures sur vos portes – c’est une protection fondamentale, pas un extra optionnel.

Quel est le meilleur plugin de sécurité gratuit pour WordPress ?

Wordfence Security est un plugin de sécurité gratuit avec une protection de pare-feu solide. Si vous recherchez un outil de sécurité peu coûteux, je le recommande vivement.

WordPress a-t-il une sécurité intégrée ?

Le cœur de WordPress inclut certaines fonctionnalités de sécurité comme les mises à jour régulières. Cependant, il n’a pas de pare-feu intégré pour filtrer et bloquer activement le trafic malveillant. Cette couche de sécurité critique doit être ajoutée séparément via des plugins ou des configurations de serveur.

Un site web sur WordPress est-il sûr et sécurisé ?

Un site WordPress peut être très sécurisé, mais il n’est pas automatiquement sûr juste parce que c’est WordPress. Sa sécurité dépend fortement de la façon dont vous le maintenez.

Un site WordPress sécurisé comprend généralement :

- Mises à jour régulières du cœur, des thèmes et des plugins

- Politiques de mots de passe forts et authentification à deux facteurs

- Un pare-feu correctement configuré

- Chiffrement HTTPS

- Scans de sécurité réguliers

- Une stratégie de sauvegarde solide

De nombreuses violations de sécurité se produisent non pas parce que WordPress lui-même est peu sûr, mais à cause de logiciels obsolètes, de mots de passe faibles ou de couches de sécurité manquantes.

Comment protéger mon site WordPress ?

La sécurité nécessite une approche multicouche. Voici quelques façons de protéger votre site WordPress :

- Mettez à jour rapidement le cœur de WordPress, les thèmes et les plugins, en particulier pour les mises à jour de sécurité

- Utilisez des mots de passe forts et l'authentification à deux facteurs

- Installez un plugin de sécurité réputé avec des fonctionnalités de pare-feu

- Automatisez les sauvegardes avec un plugin comme Duplicator

- Utilisez HTTPS et assurez-vous que votre site dispose d'un certificat SSL valide

- Supprimez les thèmes et plugins inutilisés

- Limitez les comptes administrateur et les tentatives de connexion

- Utilisez un hébergement axé sur la sécurité

- Vérifiez les journaux, exécutez des analyses et restez vigilant face à tout comportement inhabituel

Aucune mesure unique n'offre une protection complète, c'est pourquoi cette approche multicouche est si importante.

Réflexions finales

La mise en place d'une protection de pare-feu adéquate peut prendre un peu de temps au début, mais c'est beaucoup plus facile que de se remettre d'un piratage.

La tranquillité d'esprit à elle seule en vaut la peine, sachant que votre site dispose de ce filtre crucial entre lui et le déluge constant d'attaques. De plus, un site WordPress sécurisé contribue à renforcer la confiance de vos visiteurs et clients.

N'oubliez pas que la sécurité n'est pas une tâche unique. C'est un processus continu qui nécessite une attention et des mises à jour à mesure que les menaces évoluent. Considérez cela comme un entretien régulier, comme changer l'huile de votre voiture ou faire un bilan de santé.

Et surtout, même le meilleur pare-feu peut échouer. C'est pourquoi avoir des sauvegardes fiables et testées est le filet de sécurité ultime pour votre site WordPress. Avec Duplicator, vous pouvez créer des sauvegardes complètes du site qui rendent la récupération après tout incident de sécurité simple et fiable.

N'attendez pas après une violation pour réaliser la valeur d'une protection de sauvegarde de qualité professionnelle. Associez votre nouveau pare-feu à Duplicator Pro pour la solution de sécurité WordPress ultime !

Pendant que vous êtes ici, je pense que vous aimerez ces autres guides WordPress :