Consejos de cumplimiento de copias de seguridad para convertir los requisitos legales en ventajas empresariales

John Turner

John Turner

John Turner

John Turner

La forma en que gestionas tus datos de copia de seguridad es tan importante como tener copias de seguridad en primer lugar.

Tus archivos de copia de seguridad son copias de todos tus datos activos, lo que significa que están sujetos a las mismas leyes de privacidad, regulaciones de seguridad y estándares de la industria.

En esta entrada de blog, te guiaré a través de todo lo que necesitas saber sobre el cumplimiento de las copias de seguridad.

Aprenderás:

- Qué significa el cumplimiento de las copias de seguridad y cómo se aplica a tu negocio

- Requisitos legales clave del RGPD, CCPA, HIPAA y otras regulaciones importantes

- Medidas esenciales de cumplimiento de copias de seguridad como el cifrado y los controles de acceso

- Cómo crear políticas de retención y eliminación de datos que cumplan con la normativa

- Pasos prácticos para probar, documentar y auditar tus sistemas de copia de seguridad

- Una lista de verificación de cumplimiento completa que puedes implementar de inmediato

Tabla de Contenidos

- ¿Qué es el cumplimiento de las copias de seguridad?

- Aspectos clave del cumplimiento de copias de seguridad

- ¿Qué normativas de datos debes conocer?

- ¿Cuáles son los beneficios de mantener tus copias de seguridad conformes?

- Lista de verificación de cumplimiento de copias de seguridad

- Preguntas Frecuentes (FAQs)

¿Qué es el cumplimiento de las copias de seguridad?

El cumplimiento de las copias de seguridad significa que tu estrategia de copia de seguridad sigue todas las reglas legales e industriales que se aplican a tus datos.

Cuando crea una copia de seguridad, estás haciendo una copia exacta de los datos de tu sitio web activo. Si tu sitio activo contiene información personal, registros financieros o datos de salud, entonces tus copias de seguridad contienen esa misma información confidencial.

A la ley no le importa si los datos están "activos" o "respaldados". Los datos confidenciales son datos confidenciales, independientemente de dónde se encuentren.

Esto significa que tus copias de seguridad deben seguir las mismas leyes de privacidad, estándares de seguridad y regulaciones de la industria que tu sitio web principal. No puedes simplemente tirar los archivos de copia de seguridad en cualquier lugar y darlo por terminado.

El cumplimiento de las copias de seguridad cubre todo el ciclo de vida de tus datos de copia de seguridad. Desde el momento en que creas un archivo de copia de seguridad hasta el día en que lo eliminas permanentemente, cada paso debe seguir las reglas.

Eso incluye:

- Cómo creas copias de seguridad

- Dónde los almacenas

- Quién puede acceder a ellos

- Cuánto tiempo los conservas

- Cómo los eliminas de forma segura cuando ya no son necesarios

Aspectos clave del cumplimiento de copias de seguridad

El cumplimiento de las copias de seguridad es un conjunto de requisitos que trabajan juntos para proteger tus datos y mantenerte legalmente conforme. Comprender estos aspectos clave te ayudará a crear una estrategia de copias de seguridad que cubra todos los frentes.

Cumplimiento normativo

Tu estrategia de copias de seguridad debe seguir las leyes basadas en la ubicación de tus usuarios, no solo en la de tu negocio.

Si tienes visitantes de Europa, el RGPD se aplica a tus copias de seguridad. ¿Clientes de California? Las normas del CCPA entran en vigor. La ubicación de tus usuarios determina qué normativas debes seguir.

No te preocupes, explicaré estos requisitos legales en profundidad más adelante en este tutorial.

Seguridad de los datos

Aquí importan dos cosas principalmente: el cifrado y los controles de acceso.

Tus datos de copia de seguridad deben estar cifrados tanto cuando viajan al almacenamiento (en tránsito) como cuando están en el almacenamiento (en reposo). Sin cifrado, tus archivos de copia de seguridad son legibles por cualquiera que acceda a ellos.

Los controles de acceso significan seguir el principio de mínimo privilegio. Solo las personas que absolutamente necesitan acceso a los archivos de copia de seguridad deben tenerlo. Todos los demás deben ser excluidos.

Retención de datos

Necesitas conservar las copias de seguridad el tiempo suficiente para satisfacer las necesidades del negocio. Sin embargo, también necesitas eliminarlas eventualmente para respetar los derechos de privacidad.

Una política de retención formal no es opcional. Necesitas reglas escritas que especifiquen exactamente cuánto tiempo se conservan los diferentes tipos de copias de seguridad y cuándo se eliminan.

RTO y RPO

El Objetivo de Tiempo de Recuperación (RTO) es la rapidez con la que necesitas volver a estar en línea después de un desastre. El Objetivo de Punto de Recuperación (RPO) es cuánta pérdida de datos puedes aceptar.

Ambos números afectan a tu cumplimiento, ya que determinan la rapidez con la que puedes restaurar los servicios y cuántos datos de clientes podrían estar en riesgo durante una interrupción.

Pruebas y validación

Deberías probar tus copias de seguridad regularmente restaurándolas de hecho. Esto demuestra que tu sistema de copias de seguridad funciona y que puedes cumplir tus compromisos de RTO y RPO.

Documenta cada prueba. Si te auditan, necesitarás pruebas de que tu sistema de copias de seguridad funciona realmente según lo previsto.

Documentación

Todo necesita ser documentado. Tus políticas de copia de seguridad, resultados de pruebas, programas de retención, medidas de seguridad, todo.

Si los auditores llaman a tu puerta, querrán ver pruebas de que realmente sigues las reglas, no solo que afirmas hacerlo.

Almacenamiento en la nube

Usar un proveedor de nube no te hace automáticamente cumplir las normativas. Sigues siendo responsable de configurar todo correctamente.

Eso significa configurar el cifrado, elegir las opciones de residencia de datos adecuadas y seleccionar un proveedor con las certificaciones de seguridad apropiadas para tu sector.

El proveedor de nube se encarga de la infraestructura, pero la responsabilidad del cumplimiento sigue siendo tuya.

¿Qué normativas de datos debes conocer?

Las diferentes normativas tienen reglas distintas, pero todas afectan a cómo manejas los datos de copia de seguridad. Aquí tienes las clave que deberías conocer para tu negocio:

- RGPD: Ley europea de privacidad con requisitos de “derecho al olvido”

- CCPA/CPRA: Leyes de privacidad de California con derechos de eliminación de datos

- HIPAA: Protección de datos sanitarios de EE. UU. con estrictos estándares de cifrado

- PCI DSS: Requisitos de seguridad de datos de tarjetas de crédito

- PIPEDA: Ley de privacidad canadiense con salvaguardias de seguridad

- Directiva NIS2: Requisitos de ciberseguridad de la UE

- DORA: Estándares de resiliencia operativa de servicios financieros de la UE

RGPD

El Reglamento General de Protección de Datos (RGPD) es la ley integral de privacidad de Europa. Se aplica a cualquier empresa que procese datos personales de residentes de la UE, independientemente de la ubicación de su empresa.

Dos cosas son lo más importante para sus copias de seguridad: el “derecho de supresión” (también llamado “derecho al olvido”) y los requisitos de residencia de datos.

Cuando alguien solicita que elimine sus datos personales, no puede simplemente eliminar sus datos de su sitio web activo y darlo por terminado. Necesita un proceso documentado para manejar sus datos personales en todos sus archivos de copia de seguridad, también.

Necesita una política de retención razonable que elimine automáticamente las copias de seguridad antiguas que contengan sus datos dentro de un plazo específico. No puede conservar datos personales en copias de seguridad indefinidamente solo porque sea conveniente.

La otra parte, la residencia de datos, se complica con las copias de seguridad.

El RGPD generalmente requiere que los datos personales de la UE permanezcan dentro de la UE o en países que la Comisión Europea haya considerado que tienen una protección de datos adecuada. Esto significa que necesita saber exactamente dónde se almacenan físicamente sus archivos de copia de seguridad y asegurarse de que esas ubicaciones cumplan con los requisitos del RGPD.

CCPA/CPRA

La Ley de Privacidad del Consumidor de California (CCPA) y su sucesora, la Ley de Derechos de Privacidad de California (CPRA), otorgan a los residentes de California derechos específicos sobre su información personal. Estas leyes se aplican si recopila información personal de residentes de California.

Al igual que el RGPD, esto afecta su política de retención de copias de seguridad. Cuando alguien solicita la eliminación, necesita un proceso claro para manejar su solicitud en todo su almacenamiento de datos, incluidas las copias de seguridad.

La CCPA permite a las empresas conservar información personal en copias de seguridad para “usos internos razonablemente alineados con las expectativas del consumidor”. Sin embargo, aún necesita políticas claras sobre cuánto tiempo se retienen los datos de copia de seguridad y cuándo se eliminan permanentemente.

La CPRA introdujo el concepto de “información personal sensible”, que incluye datos de geolocalización precisos, origen racial o étnico, creencias religiosas e identificadores biométricos.

Estos datos tienen requisitos de manejo más estrictos que se extienden al almacenamiento de copias de seguridad. Necesita medidas de seguridad mejoradas para los archivos de copia de seguridad que contengan información personal sensible, y los consumidores tienen derechos adicionales para limitar cómo se utilizan estos datos.

HIPAA

La Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) protege la información de salud en los Estados Unidos. Si su sitio web maneja información de salud protegida (PHI) como registros de pacientes, información de seguros médicos o incluso datos básicos relacionados con la salud, el cumplimiento de HIPAA es obligatorio.

Los requisitos de copia de seguridad de HIPAA son particularmente estrictos. Toda la PHI en los archivos de copia de seguridad debe cifrarse utilizando cifrado validado por FIPS 140-2. También necesita registros para rastrear quién accede a los datos de copia de seguridad y cuándo.

Se requieren Acuerdos de Asociado Comercial (BAA) con cualquier proveedor externo que pueda tener acceso a sus datos de copia de seguridad. Esto incluye a su proveedor de almacenamiento en la nube, al proveedor de servicios de copia de seguridad e incluso a su empresa de alojamiento si pudieran acceder a sus archivos de copia de seguridad.

La regulación también requiere procedimientos específicos de retención y eliminación de datos. Necesita políticas documentadas sobre cuánto tiempo se conservan los datos de copia de seguridad que contienen PHI y procedimientos de eliminación segura.

PCI DSS

El Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS) se aplica si almacena, procesa o transmite información de tarjetas de crédito. Incluso si utiliza un procesador de pagos, los requisitos de PCI DSS a menudo se extienden a los datos de copia de seguridad que puedan contener información del titular de la tarjeta.

Todos los archivos de copia de seguridad que contengan números de tarjetas de crédito, fechas de vencimiento o nombres de titulares de tarjetas deben cifrarse con criptografía sólida. El estándar requiere cifrado AES con una longitud de clave mínima de 128 bits.

PCI DSS también exige una gestión segura de claves para el cifrado de copias de seguridad. Las claves de cifrado deben almacenarse por separado de los datos de copia de seguridad cifrados y protegerse con controles de acceso sólidos.

Solo puede conservar los datos del titular de la tarjeta mientras sea necesario por motivos comerciales o legales. Su política de retención de copias de seguridad debe alinearse con estos requisitos e incluir procedimientos de eliminación segura.

PIPEDA

La Ley de Protección de Información Personal y Documentos Electrónicos de Canadá (PIPEDA) rige cómo las organizaciones del sector privado recopilan, utilizan y divulgan información personal durante las actividades comerciales.

PIPEDA requiere "salvaguardias de seguridad apropiadas" para la información personal, lo que se extiende a los datos de copia de seguridad. La ley no especifica requisitos técnicos exactos, pero sí exige que las medidas de seguridad sean apropiadas para la sensibilidad de la información.

Para el cumplimiento de las copias de seguridad, esto significa implementar cifrado razonable, controles de acceso y políticas de retención basadas en el tipo de información personal que está protegiendo.

La ley también incluye requisitos de notificación de violaciones. Si los datos de copia de seguridad que contienen información personal se ven comprometidos, es posible que deba notificar tanto al Comisionado de Privacidad como a las personas afectadas.

Directiva NIS2

La Directiva actualizada sobre Seguridad de Redes y la Información (NIS2) amplía significativamente los requisitos de ciberseguridad para los sitios web en toda la Unión Europea.

NIS2 aborda específicamente la continuidad del negocio y la recuperación ante desastres. Debe utilizar sistemas de copia de seguridad y recuperación apropiados como parte de su gestión de riesgos de ciberseguridad general.

La normativa exige pruebas periódicas de los sistemas de copia de seguridad y de los procedimientos de respuesta a incidentes. Necesita pruebas documentadas de que sus procesos de copia de seguridad y recuperación funcionan y pueden cumplir sus objetivos de continuidad del negocio.

Los incidentes cibernéticos significativos deben comunicarse a las autoridades en un plazo de 24 horas, lo que significa que su sitio debe admitir una respuesta rápida a los incidentes.

DORA

La Ley de Resiliencia Operativa Digital (DORA) se dirige a los servicios financieros de la Unión Europea, exigiendo a las entidades financieras que mantengan la resiliencia operativa frente a los riesgos de las TIC (Tecnologías de la Información y la Comunicación).

Para esta normativa, las instituciones financieras deben demostrar que pueden mantener funciones críticas durante y después de las interrupciones operativas.

La normativa exige pruebas periódicas de los sistemas de copia de seguridad a través de varios escenarios, incluidos ataques cibernéticos y fallos del sistema. Estas pruebas deben documentarse y comunicarse a las autoridades supervisoras.

La gestión de riesgos de terceros bajo DORA también afecta al cumplimiento de las copias de seguridad. Si utiliza almacenamiento en la nube o proveedores de servicios de copia de seguridad, debe asegurarse de que cumplen las normas de DORA.

¿Cuáles son los beneficios de mantener tus copias de seguridad conformes?

Le he lanzado muchas leyes, pero el cumplimiento de las copias de seguridad no se trata solo de evitar problemas. Hecho correctamente, hace que su negocio sea más fuerte.

A los clientes les importa cómo maneja sus datos. Cuando saben que se toma en serio la protección de datos (incluso en sus copias de seguridad), es más probable que confíen en usted para sus negocios.

Esto se convierte en una ventaja competitiva. Mientras sus competidores se apresuran a solucionar problemas de cumplimiento después de los hechos, usted puede centrarse en hacer crecer su negocio.

Además, las sanciones regulatorias pueden ser enormes. Las multas del GDPR pueden alcanzar el 4% de sus ingresos globales anuales. Las violaciones de HIPAA pueden costar cientos de miles de dólares por incidente.

Una estrategia de copia de seguridad conforme le ayuda a evitar estos golpes financieros al mantenerle en el lado correcto de la ley desde el primer día.

Cuando ocurra un desastre, se recuperará más rápido porque sus sistemas están documentados, sus procesos están probados y su equipo sabe exactamente qué hacer.

Trabajar en los requisitos de cumplimiento le obliga a comprender realmente qué datos tiene y dónde residen.

Esta mayor visibilidad reduce el riesgo en toda su empresa, no solo en sus sistemas de copia de seguridad. Detectará problemas potenciales antes y tomará mejores decisiones sobre el manejo de datos.

Lista de verificación de cumplimiento de copias de seguridad

Aquí tiene su hoja de ruta práctica para el cumplimiento de las copias de seguridad.

Conoce tus datos

Comience con una auditoría completa de los datos que recopila y almacena.

Cree un inventario de datos que documente cada tipo de información que maneja su sitio web. Esto incluye cosas obvias como datos de registro de usuarios y envíos de formularios de contacto, pero también datos menos obvios como registros del servidor, registros de errores, contenido en caché y archivos temporales.

Clasifique todo por nivel de sensibilidad. La información personal, los datos financieros y los registros de salud necesitan diferentes niveles de protección.

Utilice categorías como "público", "interno", "confidencial" y "restringido" para organizar la clasificación de sus datos.

Mapea dónde residen estos datos en tu sistema. Revisa las tablas de tu base de datos, los directorios de archivos subidos, los archivos de registro, los datos en caché, el almacenamiento de sesiones y cualquier integración de terceros.

Documenta los flujos de datos para comprender cómo se mueve la información a través de tu sistema. Los datos personales enviados a través de un formulario de contacto podrían terminar en tu base de datos, sistema de correo electrónico, CRM y archivos de copia de seguridad. Necesitas rastrear todos estos puntos de contacto.

Presta especial atención a los requisitos de retención de datos para diferentes tipos de información. Algunos datos podrían necesitar conservarse por motivos legales (como registros financieros), mientras que otros datos deberían eliminarse tan pronto como ya no sean necesarios (como datos de sesión temporales).

Define tu política de retención

Anota tu Objetivo de Tiempo de Recuperación (RTO) y tu Objetivo de Punto de Recuperación (RPO). Estos números impulsan todo lo demás en tu estrategia de copias de seguridad.

Tu RTO debe reflejar las necesidades reales del negocio. Si que tu sitio de comercio electrónico esté inactivo durante cuatro horas te cuesta 10.000 $ en ventas perdidas, tu RTO debe ser mucho más corto que cuatro horas. Sé realista sobre lo que puedes lograr con tus recursos actuales.

Tu RPO determina con qué frecuencia necesitas crear copias de seguridad. Si solo puedes permitirte perder una hora de datos, necesitas copias de seguridad al menos cada hora.

Ten en cuenta el tiempo que se tarda en restaurar una copia de seguridad al calcular tu RPO.

Crea un programa de retención formal que especifique exactamente cuánto tiempo se conservan los diferentes tipos de copias de seguridad. Tus períodos de retención deben equilibrar los requisitos de cumplimiento, los costos de almacenamiento y las necesidades de recuperación.

Utiliza controles de acceso

Define los controles de acceso y los procesos de aprobación para las copias de seguridad.

¿Quién puede crear copias de seguridad? ¿Quién puede acceder a los archivos de copia de seguridad? ¿Quién puede restaurar una copia de seguridad? ¿Qué aprobación se necesita para cada tipo de acceso?

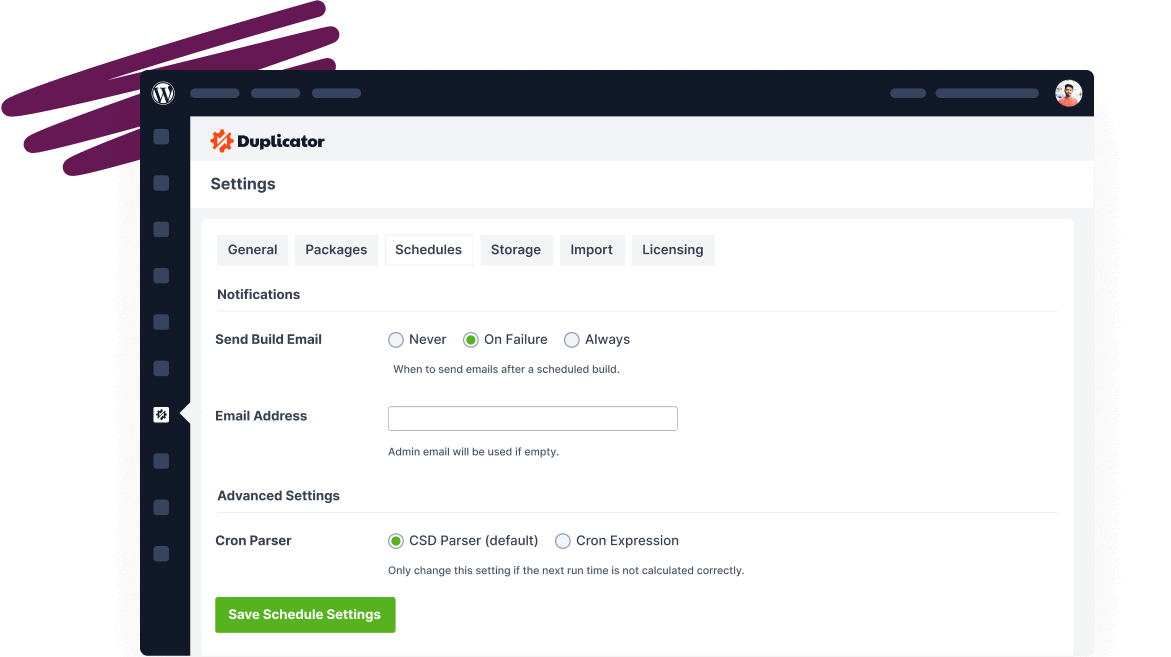

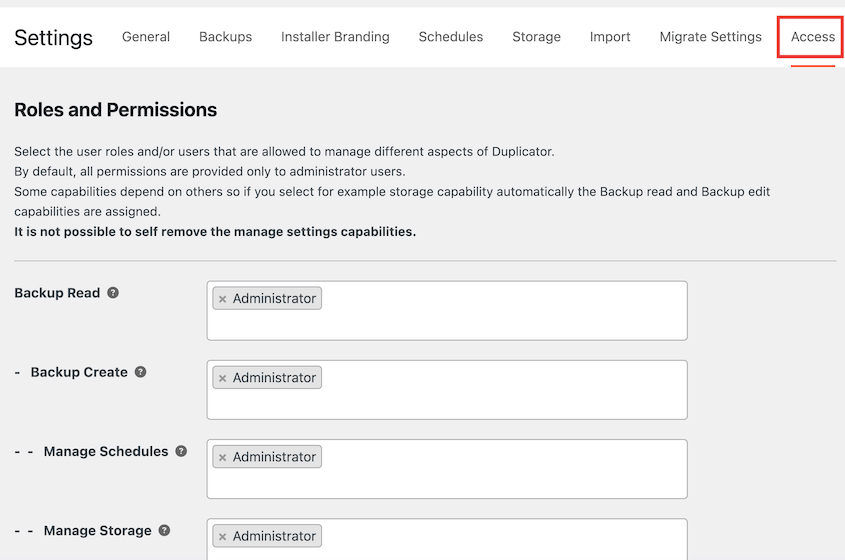

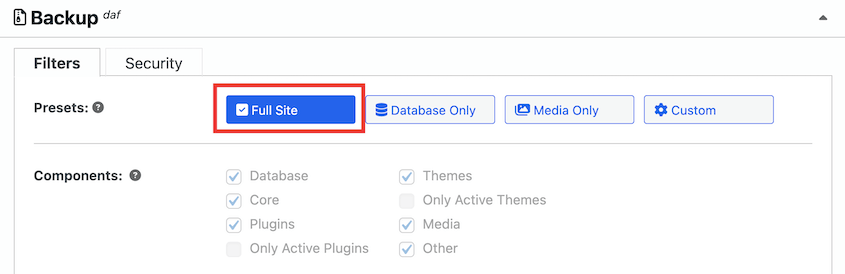

Una herramienta como Duplicator puede hacer que estas reglas sean específicas. Es un plugin de copias de seguridad que viene con controles de acceso personalizables. Esto te ayuda a decidir quién puede acceder, crear o restaurar copias de seguridad.

Incluye procedimientos de respuesta a incidentes en tu política.

¿Qué sucede si los datos de copia de seguridad se ven comprometidos? ¿A quién se notifica? ¿Qué pasos se deben seguir para contener la brecha y notificar a las partes afectadas?

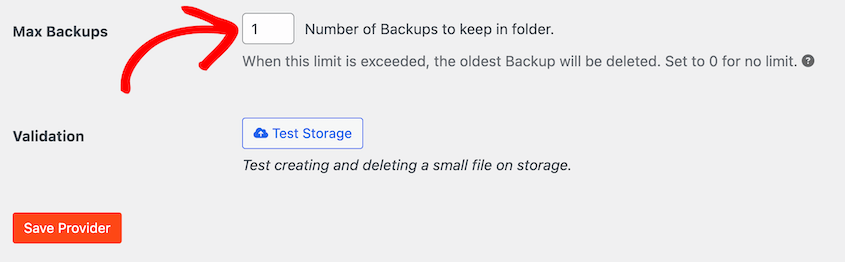

Con Duplicator, puedes automatizar las políticas de retención. Eliminará automáticamente las copias de seguridad antiguas según tu programa especificado para que no tengas que gestionarlo manualmente.

Elige almacenamiento conforme

Elige un proveedor de almacenamiento basándote en sus certificaciones de seguridad y capacidades de cumplimiento, no solo en el precio.

Asegúrate de poder mantener los datos en las ubicaciones geográficas correctas para tus requisitos de cumplimiento. Algunos proveedores ofrecen opciones de almacenamiento específicas de la región, mientras que otros pueden replicar datos en varios países sin controles claros.

Verifica que tu proveedor ofrezca las funciones de cifrado y control de acceso que necesitas. Busca cifrado AES-256, servicios de gestión de claves e integración con sistemas de gestión de identidad y acceso.

Revise los procedimientos de respuesta a incidentes y notificación de brechas del proveedor. ¿Con qué rapidez le notificarán si hay un incidente de seguridad? ¿Qué información le proporcionarán? ¿Cómo apoyarán sus propias obligaciones de notificación de brechas?

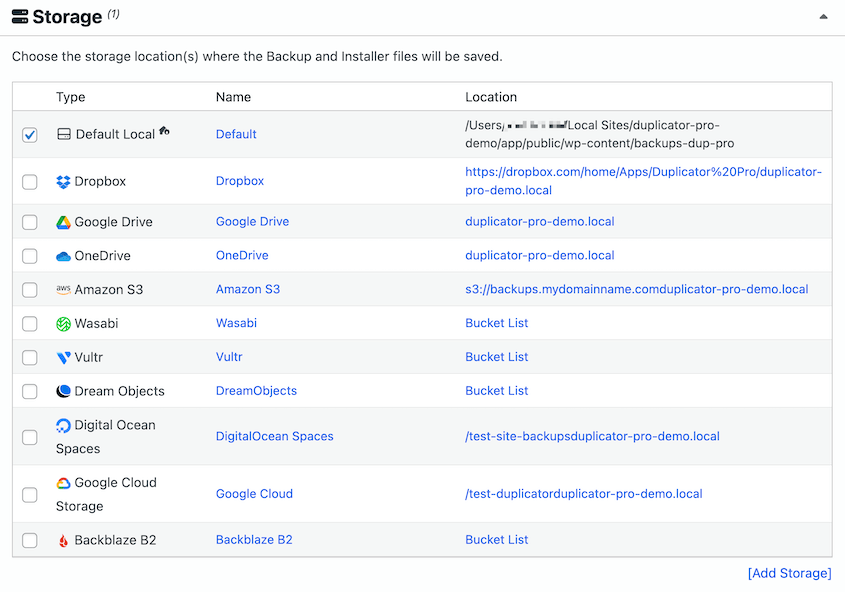

Duplicator se integra con más de una docena de proveedores seguros de almacenamiento en la nube, incluidas opciones que cumplen con diversos requisitos de cumplimiento.

Asegura tus copias de seguridad

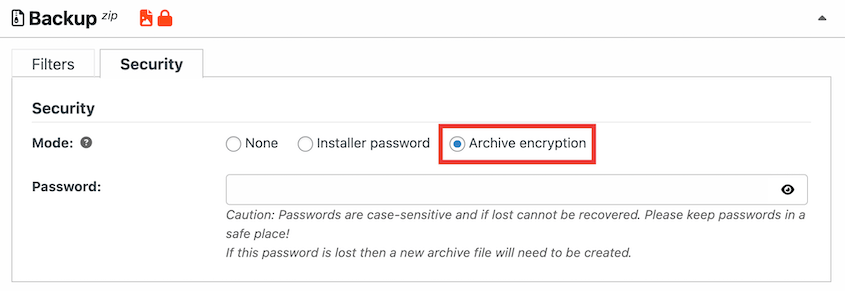

Active el cifrado para los datos en tránsito y en reposo. Utilice estándares de cifrado sólidos; AES-256 es la mejor práctica actual.

Duplicator Pro puede cifrar todos los archivos de copia de seguridad con cifrado AES-256, tanto durante la transferencia como el almacenamiento, eliminando las conjeturas.

Las claves de cifrado deben almacenarse por separado de los datos de copia de seguridad cifrados y protegerse con controles de acceso sólidos. Considere el uso de un servicio dedicado de gestión de claves o módulos de seguridad de hardware para datos sensibles.

Configure controles de acceso completos utilizando herramientas de gestión de identidades y accesos (IAM). Implemente el principio de privilegio mínimo: los usuarios solo deben tener acceso a los datos de copia de seguridad específicos que necesitan.

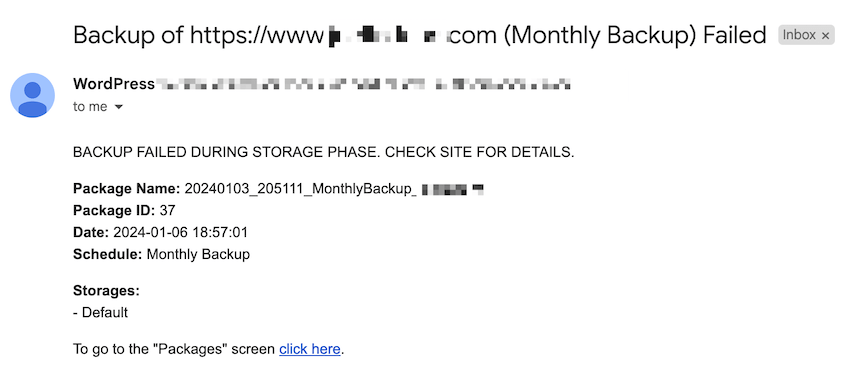

Configure la supervisión y las alertas para el acceso a las copias de seguridad. Debería recibir notificaciones cuando se acceda a los datos de copia de seguridad, cuando se creen nuevas copias de seguridad y cuando se realicen cambios de configuración en sus sistemas de copia de seguridad.

Si utiliza Duplicator para administrar copias de seguridad, recibirá notificaciones automáticas de fallos de copia de seguridad.

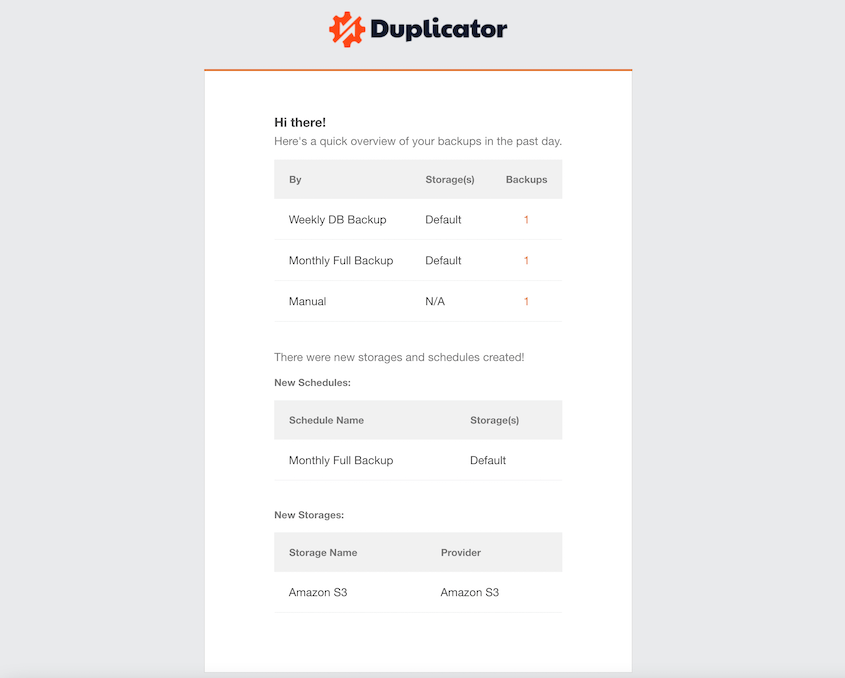

Además, puede configurar resúmenes por correo electrónico que se envían directamente a su bandeja de entrada. Estos incluyen todas sus nuevas copias de seguridad, ubicaciones de almacenamiento y programaciones.

Duplicator puede enviarle resúmenes por correo electrónico cada día, semana o mes. ¡Sabrá exactamente cuándo se han realizado copias de seguridad de sus sitios!

Prueba las copias de seguridad regularmente

Programe pruebas de restauración al menos trimestralmente. Más a menudo es mejor, especialmente para sistemas críticos.

Cree un programa de pruebas formal que cubra diferentes tipos de escenarios de restauración. Pruebe restauraciones completas del sitio, restauraciones parciales, restauraciones solo de bases de datos y restauraciones solo de archivos.

Cada tipo de restauración puede descubrir diferentes problemas.

No pruebe las restauraciones en su sitio web en vivo; utilice un servidor de staging o un entorno de desarrollo que tenga el mismo sistema operativo, software de servidor web y versiones de base de datos.

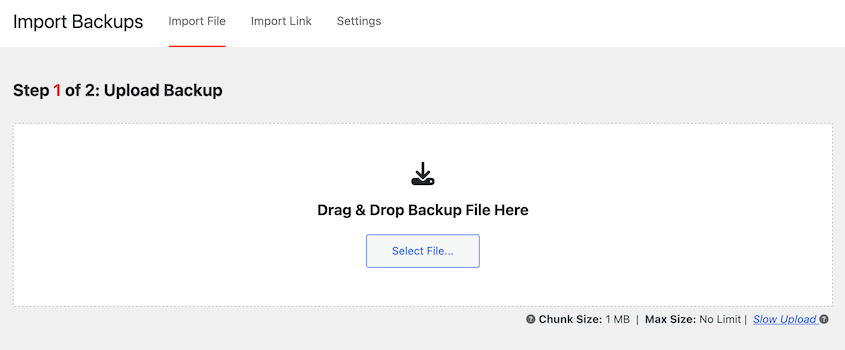

Si necesita crear un nuevo sitio de staging, configure uno localmente con LocalWP o XAMPP. Cree una copia de seguridad completa del sitio web con Duplicator.

Descargue el archivo de copia de seguridad. Una vez que termine de crear el sitio de staging local, importe la copia de seguridad. Duplicator configurará automáticamente una copia de sus datos en el área de staging para que pueda probarla.

Mida y documente el rendimiento de la restauración en comparación con sus objetivos de RTO y RPO. Si las restauraciones tardan consistentemente más de lo que permite su RTO, necesita mejorar su estrategia de copia de seguridad o ajustar sus objetivos.

Preguntas Frecuentes (FAQs)

¿Todos los sitios web deben preocuparse por el cumplimiento de las copias de seguridad?

Sí, si recopila información personal de los visitantes. Incluso los formularios de contacto simples, las suscripciones por correo electrónico o el seguimiento básico de análisis significan que está manejando datos personales, y las reglas de cumplimiento se aplican a cómo realiza copias de seguridad y almacena esa información.

¿Cuánto tiempo debo conservar las copias de seguridad de mi sitio web?

Depende de las necesidades de su negocio y los requisitos normativos, que es exactamente la razón por la que necesita una política de retención por escrito. Comience por verificar qué regulaciones se aplican a su negocio y datos, luego escriba períodos de retención específicos para diferentes tipos de copias de seguridad y cúmplalos.

¿Cómo gestiono una solicitud de "derecho al olvido" de un usuario?

Primero, elimine sus datos de su sitio web activo de inmediato. Para las copias de seguridad, siga su política de retención: no tiene que depurar manualmente los archivos de copia de seguridad antiguos, simplemente deje que esas copias de seguridad expiren y se eliminen de acuerdo con su programa de retención normal.

¿Cuál es el lugar más seguro para almacenar mis copias de seguridad?

El lugar más seguro para almacenar copias de seguridad es en un proveedor de nube externo, cifrado y de buena reputación que tenga las certificaciones de seguridad adecuadas. Siga la regla 3-2-1: mantenga 3 copias de sus datos en 2 tipos diferentes de medios de almacenamiento, con 1 copia almacenada externamente.

Haga del cumplimiento una piedra angular de su estrategia de copias de seguridad

El cumplimiento de las copias de seguridad consiste en ser intencional y organizado en la forma en que protege su activo comercial más valioso: sus datos.

Cuando integre el cumplimiento en su estrategia de copias de seguridad desde el principio, transformará las copias de seguridad de una simple tarea técnica en un proceso comercial responsable.

Dormirá mejor sabiendo que sus datos están protegidos. Sus clientes confiarán más en usted. Y cuando ocurra un desastre, se recuperará más rápido y de manera más completa.

Pero esta es la realidad: gestionar todos estos requisitos de cumplimiento manualmente consume tiempo y es propenso a errores. Necesita herramientas que puedan automatizar el trabajo pesado mientras lo mantienen en cumplimiento.

Duplicator Pro puede manejar la complejidad técnica del cumplimiento automáticamente. Tiene cifrado AES-256, políticas de retención automatizadas, pruebas programadas e integración perfecta con una docena de proveedores de almacenamiento en la nube seguros.

Deje de preocuparse por si sus copias de seguridad cumplen con los requisitos de cumplimiento. Deje que Duplicator Pro se encargue de los detalles técnicos para que pueda concentrarse en hacer crecer su negocio con confianza.

Ya que estás aquí, creo que te gustarán estos otros recursos seleccionados:

- Estrategias de redundancia de copias de seguridad de sitios web + por qué la ubicación importa

- Por qué tu sitio de WordPress necesita monitorización de copias de seguridad (no solo copias de seguridad)

- Cómo proteger sus copias de seguridad contra ransomware

- DEJA DE COMETER ESTOS ERRORES EN LAS COPIAS DE SEGURIDAD DE SITIOS WEB

- Regla de Copia de Seguridad 3-2-1: Lo que los Propietarios de Sitios Web Exitosos Saben y Tú No