Suggerimenti sulla conformità dei backup per trasformare i requisiti legali in vantaggi aziendali

John Turner

John Turner

John Turner

John Turner

La gestione dei dati di backup è importante tanto quanto avere i backup in primo luogo.

I tuoi file di backup sono copie di tutti i tuoi dati attivi, il che significa che rientrano nelle stesse leggi sulla privacy, normative di sicurezza e standard di settore.

In questo post del blog, ti guiderò attraverso tutto ciò che devi sapere sulla conformità dei backup.

Imparerai:

- Cosa significa conformità dei backup e come si applica alla tua attività

- Requisiti legali chiave da GDPR, CCPA, HIPAA e altre normative principali

- Misure essenziali di conformità dei backup come crittografia e controlli di accesso

- Come creare policy conformi di conservazione ed eliminazione dei dati

- Passaggi pratici per testare, documentare e controllare i tuoi sistemi di backup

- Una checklist completa di conformità che puoi implementare immediatamente

Indice

Cos'è la conformità dei backup?

La conformità dei backup significa che la tua strategia di backup segue tutte le regole legali e di settore applicabili ai tuoi dati.

Quando crei un backup, stai creando una copia esatta dei dati del tuo sito web attivo. Se il tuo sito attivo contiene informazioni personali, registri finanziari o dati sanitari, allora i tuoi backup contengono le stesse informazioni sensibili.

La legge non si preoccupa se i dati sono "attivi" o "di backup". I dati sensibili sono dati sensibili, indipendentemente da dove si trovino.

Ciò significa che i tuoi backup devono seguire le stesse leggi sulla privacy, gli standard di sicurezza e le normative di settore del tuo sito web principale. Non puoi semplicemente scaricare file di backup ovunque e considerarla finita.

La conformità dei backup copre l'intero ciclo di vita dei tuoi dati di backup. Dal momento in cui crei un file di backup fino al giorno in cui lo elimini definitivamente, ogni passaggio deve seguire le regole.

Ciò include:

- Come crei i backup

- Dove li memorizzi

- Chi può accedervi

- Per quanto tempo li conservi

- Come li elimini in modo sicuro quando non sono più necessari

Aspetti chiave della conformità dei backup

La conformità dei backup è una raccolta di requisiti che lavorano insieme per proteggere i tuoi dati e mantenerti legalmente conforme. Comprendere questi aspetti chiave ti aiuterà a costruire una strategia di backup che copra tutte le basi.

Conformità normativa

La tua strategia di backup deve seguire le leggi in base a dove si trovano i tuoi utenti, non solo a dove si trova la tua attività.

Se hai visitatori dall'Europa, il GDPR si applica ai tuoi backup. Clienti dalla California? Le regole del CCPA entrano in gioco. La posizione dei tuoi utenti determina quali normative devi seguire.

Non preoccuparti, spiegherò questi requisiti legali in dettaglio più avanti in questo tutorial.

Sicurezza dei dati

Due cose contano di più qui: la crittografia e i controlli di accesso.

I tuoi dati di backup dovrebbero essere crittografati sia quando viaggiano verso lo storage (in transito) sia quando si trovano nello storage (a riposo). Senza crittografia, i tuoi file di backup sono leggibili da chiunque vi acceda.

I controlli di accesso significano seguire il principio del privilegio minimo. Solo le persone che hanno assolutamente bisogno di accedere ai file di backup dovrebbero averlo. Tutti gli altri dovrebbero essere esclusi.

Conservazione dei dati

Devi conservare i backup abbastanza a lungo da soddisfare le esigenze aziendali. Tuttavia, devi anche eliminarli alla fine per rispettare i diritti alla privacy.

Una policy di conservazione formale non è facoltativa. Hai bisogno di regole scritte che specifichino esattamente per quanto tempo vengono conservati diversi tipi di backup e quando vengono eliminati.

RTO e RPO

Recovery Time Objective (RTO) è quanto velocemente devi tornare online dopo un disastro. Recovery Point Objective (RPO) è quanta perdita di dati puoi accettare.

Entrambi i numeri influiscono sulla tua conformità perché determinano quanto velocemente puoi ripristinare i servizi e quanti dati dei clienti potrebbero essere a rischio durante un'interruzione.

Test e convalida

Dovresti regolarmente testare i tuoi backup ripristinandoli effettivamente. Questo dimostra che il tuo sistema di backup funziona e che puoi soddisfare i tuoi impegni RTO e RPO.

Documenta ogni test. Se vieni sottoposto ad audit, avrai bisogno di prove che il tuo sistema di backup funzioni effettivamente come previsto.

Documentazione

Tutto deve essere documentato. Le tue policy di backup, i risultati dei test, i programmi di conservazione, le misure di sicurezza, tutto.

Se arrivano gli auditor, vorranno vedere prove che stai effettivamente seguendo le regole, non solo che lo dichiari.

Archiviazione Cloud

L'utilizzo di un provider cloud non ti rende automaticamente conforme. Sei ancora responsabile della corretta configurazione di tutto.

Ciò significa impostare la crittografia, scegliere le opzioni di residenza dei dati corrette e selezionare un provider con le certificazioni di sicurezza appropriate per il tuo settore.

Il provider cloud gestisce l'infrastruttura, ma la responsabilità della conformità è ancora tua.

Quali normative sui dati dovresti conoscere?

Regolamenti diversi hanno regole diverse, ma influenzano tutti il modo in cui gestisci i dati di backup. Ecco quelli chiave che dovresti conoscere per la tua attività:

- GDPR: Legge europea sulla privacy con requisiti di “diritto all’oblio”

- CCPA/CPRA: Leggi californiane sulla privacy con diritti di cancellazione dei dati

- HIPAA: Protezione dei dati sanitari USA con rigorosi standard di crittografia

- PCI DSS: Requisiti di sicurezza per i dati delle carte di credito

- PIPEDA: Legge canadese sulla privacy con garanzie di sicurezza

- NIS2 Directive: Requisiti UE per la cybersecurity

- DORA: Standard UE per la resilienza operativa dei servizi finanziari

GDPR

Il Regolamento generale sulla protezione dei dati (GDPR) è la legge europea completa sulla privacy. Si applica a qualsiasi attività che elabora dati personali di residenti UE, indipendentemente da dove si trovi la tua azienda.

Due cose contano di più per i tuoi backup: il “diritto alla cancellazione” (noto anche come “diritto all’oblio”) e i requisiti di residenza dei dati.

Quando qualcuno richiede la cancellazione dei propri dati personali, non puoi semplicemente eliminarli dal tuo sito web attivo e considerare concluso il lavoro. Hai bisogno di un processo documentato per gestire i loro dati personali anche in tutti i tuoi file di backup.

Hai bisogno di una politica di conservazione ragionevole che elimini automaticamente i vecchi backup contenenti i loro dati entro un periodo di tempo specifico. Non puoi conservare dati personali nei backup indefinitamente solo perché è conveniente.

L’altra parte, la residenza dei dati, diventa complicata con i backup.

Il GDPR generalmente richiede che i dati personali UE rimangano all’interno dell’UE o in paesi che la Commissione europea ha ritenuto avere una protezione dei dati adeguata. Ciò significa che devi sapere esattamente dove sono archiviati fisicamente i tuoi file di backup e assicurarti che tali posizioni soddisfino i requisiti del GDPR.

CCPA/CPRA

Il California Consumer Privacy Act (CCPA) e il suo successore, il California Privacy Rights Act (CPRA), conferiscono ai residenti della California diritti specifici sui loro dati personali. Queste leggi si applicano se raccogli dati personali da residenti della California.

Come il GDPR, ciò influisce sulla tua politica di conservazione dei backup. Quando qualcuno richiede la cancellazione, hai bisogno di un processo chiaro per gestire la sua richiesta in tutti i tuoi archivi dati, inclusi i backup.

Il CCPA consente alle aziende di conservare dati personali nei backup per “usi interni ragionevolmente allineati alle aspettative dei consumatori”. Tuttavia, hai ancora bisogno di politiche chiare su quanto a lungo vengono conservati i dati di backup e quando vengono eliminati definitivamente.

Il CPRA ha introdotto il concetto di “dati personali sensibili”, che include dati di geolocalizzazione precisi, origine razziale o etnica, credenze religiose e identificatori biometrici.

Questi dati hanno requisiti di gestione più rigorosi che si estendono all’archiviazione dei backup. Hai bisogno di misure di sicurezza avanzate per i file di backup contenenti dati personali sensibili, e i consumatori hanno diritti aggiuntivi per limitare l’uso di tali dati.

HIPAA

L'Health Insurance Portability and Accountability Act (HIPAA) protegge le informazioni sanitarie negli Stati Uniti. Se il tuo sito web gestisce informazioni sanitarie protette (PHI) come cartelle cliniche, informazioni sull'assicurazione sanitaria o anche dati di base relativi alla salute, la conformità HIPAA è obbligatoria.

I requisiti di backup di HIPAA sono particolarmente rigorosi. Tutte le PHI nei file di backup devono essere crittografate utilizzando la crittografia convalidata FIPS 140-2. È inoltre necessario un registro per tracciare chi accede ai dati di backup e quando.

Sono richiesti accordi con i Business Associate (BAA) con qualsiasi fornitore terzo che potrebbe avere accesso ai tuoi dati di backup. Ciò include il tuo provider di archiviazione cloud, il fornitore di servizi di backup e persino la tua società di hosting se potessero potenzialmente accedere ai tuoi file di backup.

Il regolamento richiede inoltre specifiche procedure di conservazione ed eliminazione dei dati. Sono necessarie politiche documentate su per quanto tempo vengono conservati i dati di backup contenenti PHI e procedure di eliminazione sicura.

PCI DSS

Lo standard PCI DSS (Payment Card Industry Data Security Standard) si applica se memorizzi, elabori o trasmetti informazioni sulle carte di credito. Anche se utilizzi un elaboratore di pagamenti, i requisiti PCI DSS si estendono spesso ai dati di backup che potrebbero contenere informazioni sui titolari di carta.

Tutti i file di backup contenenti numeri di carte di credito, date di scadenza o nomi dei titolari di carta devono essere crittografati con una crittografia robusta. Lo standard richiede la crittografia AES con una lunghezza minima della chiave di 128 bit.

PCI DSS impone anche la gestione sicura delle chiavi per la crittografia dei backup. Le chiavi di crittografia devono essere archiviate separatamente dai dati di backup crittografati e protette con rigorosi controlli di accesso.

Puoi conservare i dati del titolare della carta solo per il tempo necessario per scopi commerciali o legali. La tua politica di conservazione dei backup deve essere in linea con questi requisiti e includere procedure di eliminazione sicura.

PIPEDA

La legge canadese sulla protezione delle informazioni personali e sui documenti elettronici (PIPEDA) disciplina il modo in cui le organizzazioni del settore privato raccolgono, utilizzano e divulgano informazioni personali durante le attività commerciali.

PIPEDA richiede "salvaguardie di sicurezza appropriate" per le informazioni personali, che si estendono ai dati di backup. La legge non specifica requisiti tecnici esatti, ma richiede che le misure di sicurezza siano appropriate alla sensibilità delle informazioni.

Per la conformità dei backup, ciò significa implementare crittografia ragionevole, controlli di accesso e politiche di conservazione basate sul tipo di informazioni personali che stai proteggendo.

La legge include anche requisiti di notifica delle violazioni. Se i dati di backup contenenti informazioni personali vengono compromessi, potrebbe essere necessario notificare sia il Garante della privacy che gli individui interessati.

Direttiva NIS2

La direttiva aggiornata sulla sicurezza delle reti e delle informazioni (NIS2) espande significativamente i requisiti di cybersecurity per i siti web in tutta l'Unione Europea.

NIS2 affronta specificamente la continuità operativa e il ripristino di emergenza. Devi utilizzare sistemi di backup e ripristino appropriati come parte della tua gestione del rischio di cybersecurity complessiva.

Il regolamento richiede test regolari dei sistemi di backup e delle procedure di risposta agli incidenti. Sono necessarie prove documentate che i tuoi processi di backup e ripristino funzionino e possano soddisfare gli obiettivi di continuità operativa.

Gli incidenti informatici significativi devono essere segnalati alle autorità entro 24 ore, il che significa che il tuo sito deve supportare una rapida risposta agli incidenti.

DORA

Il Digital Operational Resilience Act (DORA) si rivolge ai servizi finanziari nell'Unione Europea, richiedendo agli enti finanziari di mantenere la resilienza operativa contro i rischi ICT (Information and Communication Technology).

Per questo regolamento, le istituzioni finanziarie devono dimostrare di poter mantenere le funzioni critiche durante e dopo le interruzioni operative.

Il regolamento richiede test regolari dei sistemi di backup attraverso vari scenari, inclusi attacchi informatici e guasti di sistema. Questi test devono essere documentati e segnalati alle autorità di vigilanza.

La gestione del rischio di terze parti ai sensi del DORA influisce anche sulla conformità del backup. Se utilizzi l'archiviazione cloud o fornitori di servizi di backup, devi assicurarti che soddisfino gli standard del DORA.

Quali sono i vantaggi del mantenimento della conformità dei backup?

Ti ho appena elencato molte leggi, ma la conformità del backup non serve solo a evitare problemi. Se fatta bene, rende la tua attività più forte.

I clienti tengono a come gestisci i loro dati. Quando sanno che prendi sul serio la protezione dei dati (anche nei tuoi backup), è più probabile che si fidino di te per i loro affari.

Questo diventa un vantaggio competitivo. Mentre i tuoi concorrenti si affannano a risolvere problemi di conformità a posteriori, tu puoi concentrarti sulla crescita della tua attività.

Inoltre, le sanzioni normative possono essere enormi. Le multe del GDPR possono raggiungere il 4% del tuo fatturato globale annuo. Le violazioni dell'HIPAA possono costare centinaia di migliaia di dollari per incidente.

Una strategia di backup conforme ti aiuta a evitare questi colpi finanziari tenendoti dalla parte giusta della legge fin dal primo giorno.

Quando si verifica un disastro, ti riprenderai più velocemente perché i tuoi sistemi sono documentati, i tuoi processi sono collaudati e il tuo team sa esattamente cosa fare.

Lavorare sui requisiti di conformità ti costringe a capire veramente quali dati hai e dove si trovano.

Questa maggiore visibilità riduce il rischio in tutta la tua attività, non solo nei tuoi sistemi di backup. Individuerai potenziali problemi prima e prenderai decisioni migliori sulla gestione dei dati.

Checklist di conformità del backup

Ecco la tua roadmap pratica per la conformità del backup.

Conosci i tuoi dati

Inizia con un audit completo di quali dati raccogli e archivi.

Crea un inventario dei dati che documenti ogni tipo di informazione gestita dal tuo sito web. Ciò include cose ovvie come i dati di registrazione degli utenti e le richieste dei moduli di contatto, ma anche dati meno ovvi come log del server, log degli errori, contenuti memorizzati nella cache e file temporanei.

Classifica tutto in base al livello di sensibilità. Le informazioni personali, i dati finanziari e le cartelle cliniche richiedono diversi livelli di protezione.

Utilizza categorie come "pubblico", "interno", "riservato" e "limitato" per organizzare la classificazione dei tuoi dati.

Mappa dove risiedono questi dati nel tuo sistema. Controlla le tabelle del tuo database, le directory dei file caricati, i file di log, i dati memorizzati nella cache, l'archiviazione delle sessioni e qualsiasi integrazione di terze parti.

Documenta i flussi di dati per capire come le informazioni si muovono attraverso il tuo sistema. I dati personali inviati tramite un modulo di contatto potrebbero finire nel tuo database, nel sistema di posta elettronica, nel CRM e nei file di backup. Devi tracciare tutti questi punti di contatto.

Presta particolare attenzione ai requisiti di conservazione dei dati per diversi tipi di informazioni. Alcuni dati potrebbero dover essere conservati per motivi legali (come i registri finanziari), mentre altri dati dovrebbero essere eliminati non appena non sono più necessari (come i dati di sessione temporanei).

Definisci la tua policy di conservazione

Scrivi il tuo Obiettivo di Tempo di Ripristino (RTO) e il tuo Obiettivo di Punto di Ripristino (RPO). Questi numeri guidano tutto il resto nella tua strategia di backup.

Il tuo RTO dovrebbe riflettere le reali esigenze aziendali. Se il downtime del tuo sito e-commerce per quattro ore ti costa 10.000 $ di vendite perse, il tuo RTO deve essere molto più breve di quattro ore. Sii realistico riguardo a ciò che puoi ottenere con le tue risorse attuali.

Il tuo RPO determina la frequenza con cui devi creare i backup. Se puoi permetterti di perdere solo un'ora di dati, hai bisogno di backup almeno ogni ora.

Considera il tempo necessario per ripristinare un backup quando calcoli il tuo RPO.

Crea un piano di conservazione formale che specifichi esattamente per quanto tempo vengono conservati i diversi tipi di backup. I tuoi periodi di conservazione dovrebbero bilanciare i requisiti di conformità, i costi di archiviazione e le esigenze di ripristino.

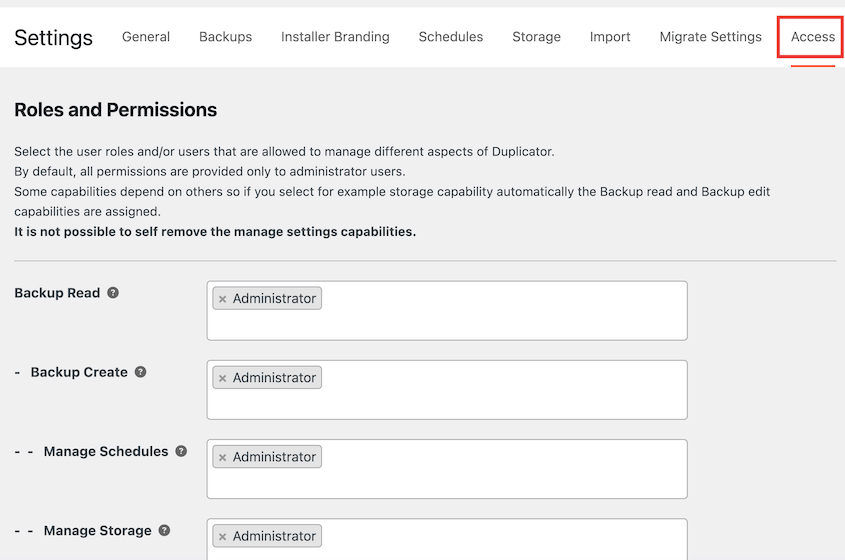

Utilizza i controlli di accesso

Definisci i controlli di accesso e i processi di approvazione per i backup.

Chi può creare backup? Chi può accedere ai file di backup? Chi può ripristinare un backup? Quale approvazione è necessaria per ciascun tipo di accesso?

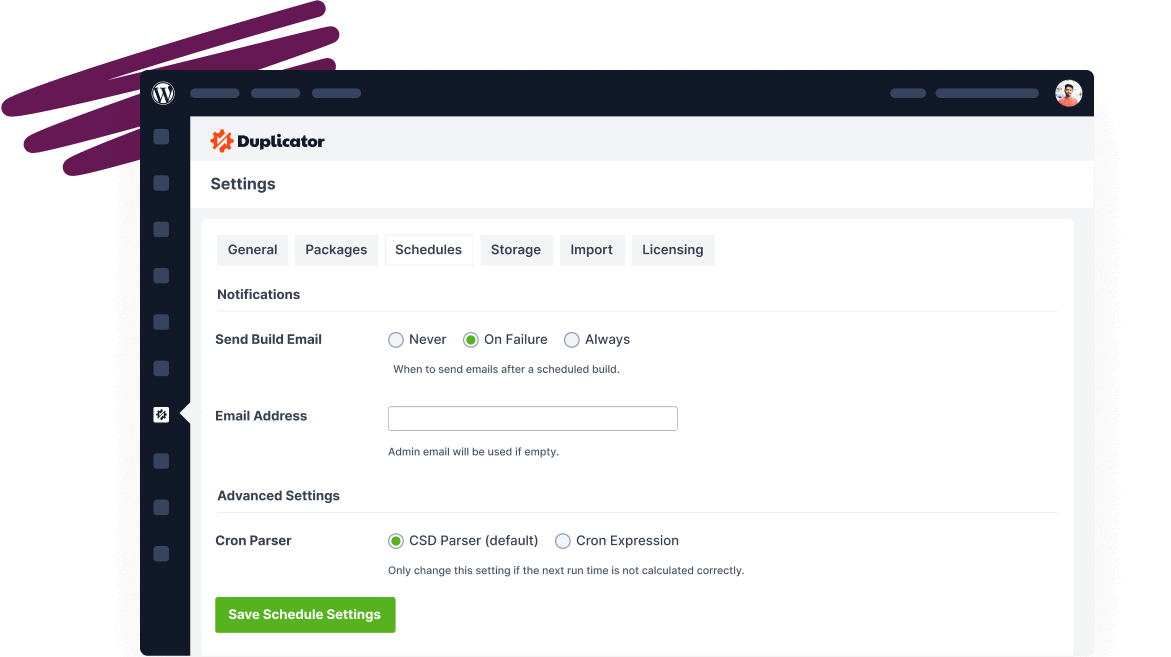

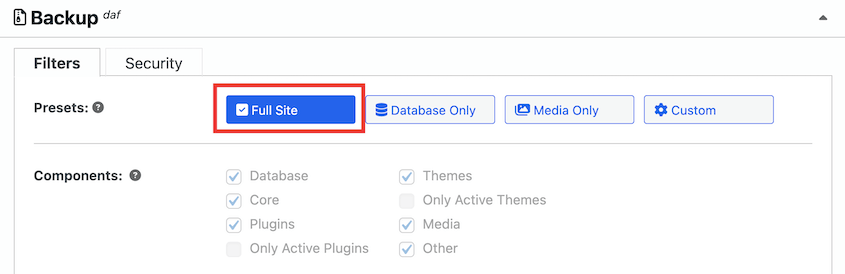

Uno strumento come Duplicator può rendere queste regole specifiche. È un plugin di backup che viene fornito con controlli di accesso personalizzabili. Questo ti aiuta a decidere chi può accedere, creare o ripristinare i backup.

Includi procedure di risposta agli incidenti nella tua policy.

Cosa succede se i dati di backup vengono compromessi? Chi viene avvisato? Quali passaggi devono essere intrapresi per contenere la violazione e notificare le parti interessate?

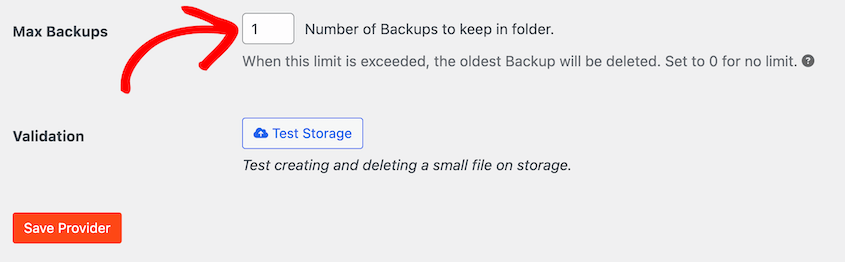

Con Duplicator, puoi automatizzare le policy di conservazione. Eliminerà automaticamente i vecchi backup secondo il tuo piano specificato, in modo da non doverlo gestire manualmente.

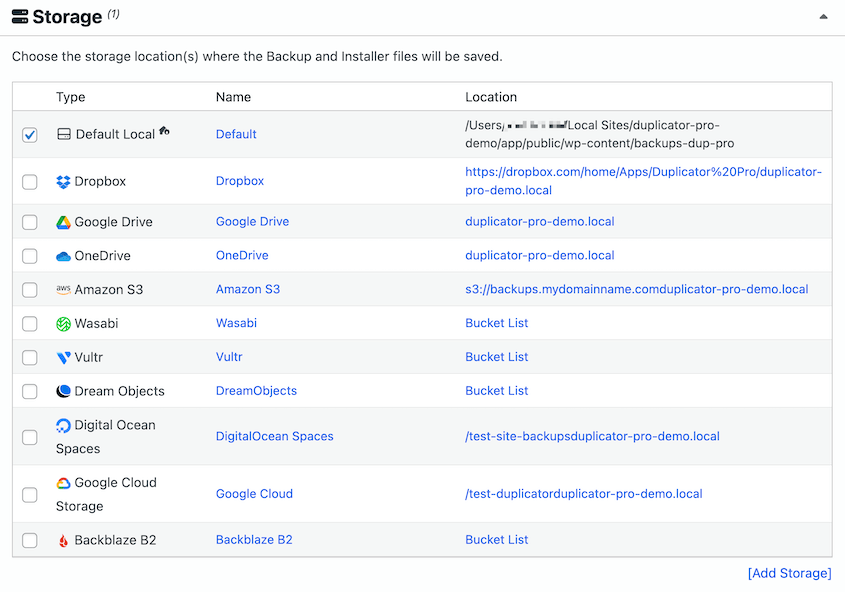

Scegli archiviazione conforme

Scegli un provider di archiviazione in base alle sue certificazioni di sicurezza e capacità di conformità, non solo al prezzo.

Assicurati di poter conservare i dati nelle giuste posizioni geografiche per i tuoi requisiti di conformità. Alcuni provider offrono opzioni di archiviazione specifiche per regione, mentre altri potrebbero replicare i dati in più paesi senza controlli chiari.

Verifica che il tuo provider offra le funzionalità di crittografia e controllo degli accessi di cui hai bisogno. Cerca la crittografia AES-256, i servizi di gestione delle chiavi e l'integrazione con i sistemi di gestione delle identità e degli accessi.

Rivedi le procedure di risposta agli incidenti e di notifica delle violazioni del provider. Quanto velocemente ti avviseranno in caso di incidente di sicurezza? Quali informazioni forniranno? Come supporteranno i tuoi obblighi di notifica delle violazioni?

Duplicator si integra con oltre una dozzina di provider di archiviazione cloud sicuri, incluse opzioni che soddisfano vari requisiti di conformità.

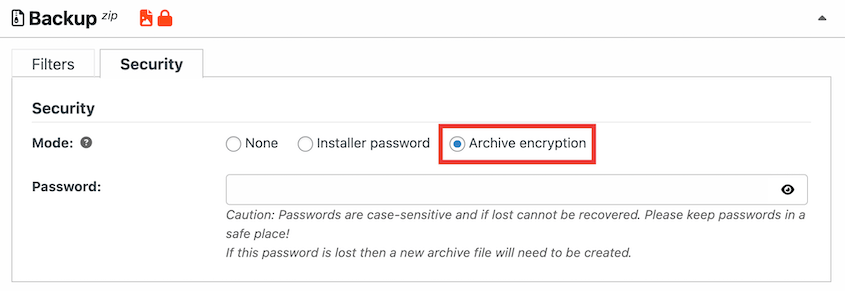

Proteggi i tuoi backup

Attiva la crittografia per i dati in transito e a riposo. Utilizza standard di crittografia robusti: AES-256 è la migliore pratica attuale.

Duplicator Pro può crittografare tutti i file di backup con crittografia AES-256, sia durante il trasferimento che l'archiviazione, eliminando le congetture.

Le chiavi di crittografia devono essere archiviate separatamente dai dati di backup crittografati e protette con controlli di accesso robusti. Considera l'utilizzo di un servizio di gestione delle chiavi dedicato o di moduli di sicurezza hardware per dati sensibili.

Imposta controlli di accesso completi utilizzando strumenti di Identity and Access Management (IAM). Implementa il principio del privilegio minimo: gli utenti dovrebbero avere accesso solo ai dati di backup specifici di cui hanno bisogno.

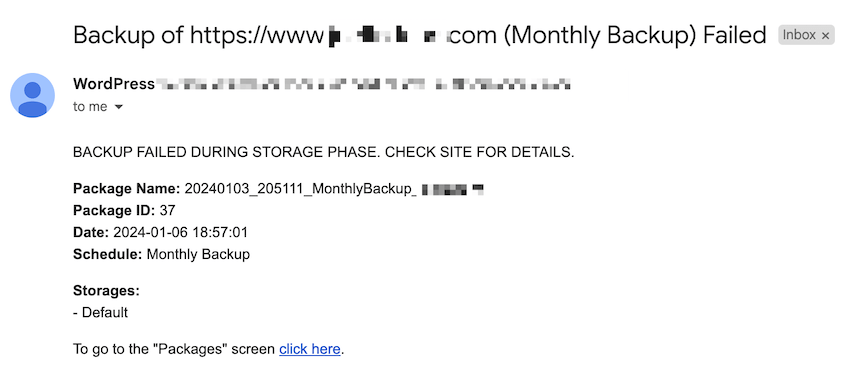

Imposta il monitoraggio e gli avvisi per l'accesso ai backup. Dovresti ricevere notifiche quando i dati di backup vengono consultati, quando vengono creati nuovi backup e quando vengono apportate modifiche alla configurazione dei tuoi sistemi di backup.

Se utilizzi Duplicator per gestire i backup, riceverai notifiche automatiche di errore di backup.

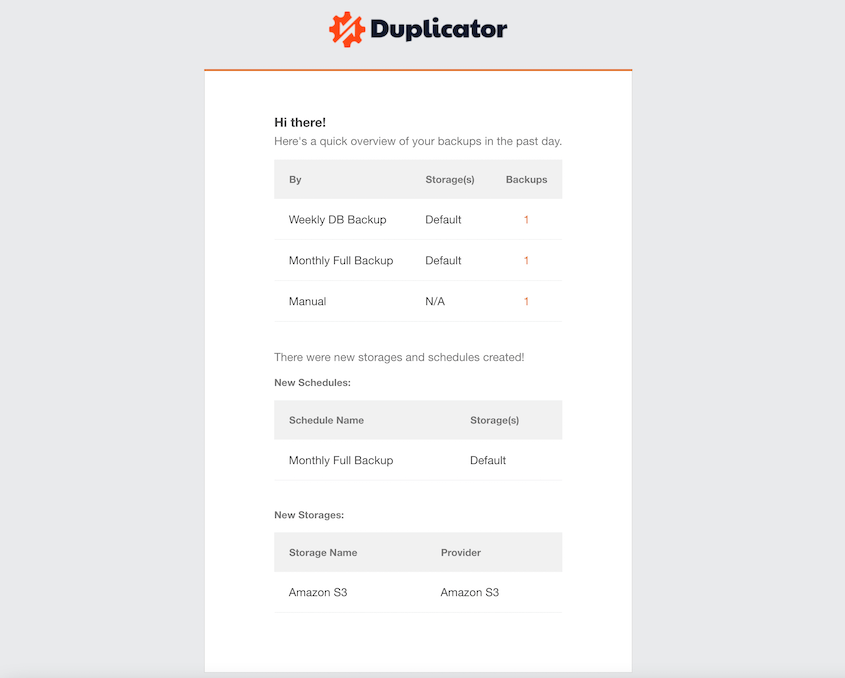

Inoltre, puoi impostare riepiloghi via email regolari inviati direttamente alla tua casella di posta. Questi includono tutti i tuoi nuovi backup, le posizioni di archiviazione e le pianificazioni.

Duplicator può inviarti riepiloghi via email ogni giorno, settimana o mese. Saprai esattamente quando i tuoi siti sono stati sottoposti a backup!

Testa regolarmente i backup

Pianifica test di ripristino almeno ogni trimestre. Più spesso è meglio, specialmente per i sistemi critici.

Crea una pianificazione di test formale che copra diversi tipi di scenari di ripristino. Testa ripristini completi del sito, ripristini parziali, ripristini solo del database e ripristini solo di file.

Ogni tipo di ripristino potrebbe rivelare problemi diversi.

Non testare i ripristini sul tuo sito web live: utilizza un server di staging o un ambiente di sviluppo che abbia lo stesso sistema operativo, software del server web e versioni del database.

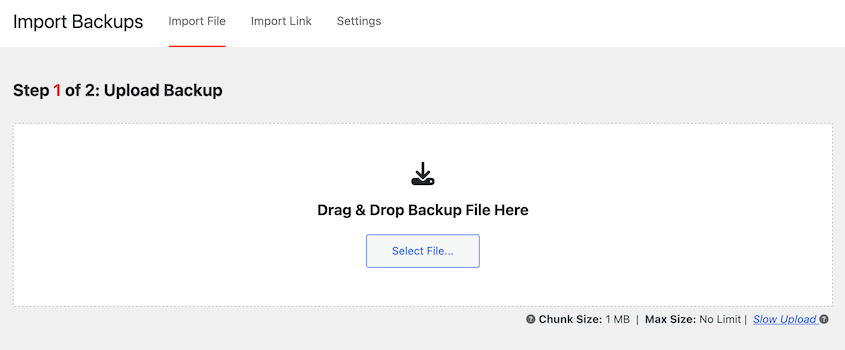

Se hai bisogno di creare un nuovo sito di staging, impostane uno localmente con LocalWP o XAMPP. Crea un backup completo del tuo sito web con Duplicator.

Scarica il file di archivio di backup. Una volta terminata la creazione del sito di staging locale, importa il backup. Duplicator imposterà automaticamente una copia dei tuoi dati nell'area di staging da testare.

Misura e documenta le prestazioni di ripristino rispetto ai tuoi obiettivi RTO e RPO. Se i ripristini richiedono costantemente più tempo di quanto consentito dal tuo RTO, devi migliorare la tua strategia di backup o adeguare i tuoi obiettivi.

Domande frequenti (FAQ)

Tutti i siti web devono preoccuparsi della conformità dei backup?

Sì, se raccogli informazioni personali dai visitatori. Anche semplici moduli di contatto, iscrizioni via email o il tracciamento di base delle statistiche significano che stai gestendo dati personali e le regole di conformità si applicano a come esegui il backup e archivi tali informazioni.

Per quanto tempo dovrei conservare i backup del mio sito web?

Dipende dalle esigenze della tua attività e dai requisiti normativi, ed è esattamente per questo che hai bisogno di una policy di conservazione scritta. Inizia verificando quali normative si applicano alla tua attività e ai tuoi dati, quindi scrivi periodi di conservazione specifici per diversi tipi di backup e attieniti a tali regole.

Come gestisco una richiesta di "diritto all'oblio" da parte di un utente?

Innanzitutto, rimuovi immediatamente i suoi dati dal tuo sito web attivo. Per i backup, segui la tua policy di conservazione: non devi ripulire manualmente i vecchi file di backup, lascia semplicemente che tali backup scadano e vengano eliminati secondo il tuo normale piano di conservazione.

Qual è il posto più sicuro dove archiviare i miei backup?

Il posto più sicuro dove archiviare i backup è un provider cloud esterno, crittografato e affidabile, che disponga di adeguate certificazioni di sicurezza. Segui la regola 3-2-1: conserva 3 copie dei tuoi dati su 2 diversi tipi di supporti di archiviazione, con 1 copia archiviata esternamente.

Rendi la Conformità una Pietra Angolare della Tua Strategia di Backup

La conformità dei backup riguarda l'essere intenzionali e organizzati nel modo in cui proteggi il tuo bene aziendale più prezioso: i tuoi dati.

Quando integri la conformità nella tua strategia di backup fin dall'inizio, trasformi i backup da un semplice compito tecnico a un processo aziendale responsabile.

Dormirai sonni più tranquilli sapendo che i tuoi dati sono protetti. I tuoi clienti si fideranno di più di te. E quando si verificherà un disastro, ti riprenderai più velocemente e in modo più completo.

Ma la realtà è questa: gestire tutti questi requisiti di conformità manualmente richiede tempo ed è soggetto a errori. Hai bisogno di strumenti che possano automatizzare il lavoro pesante mantenendoti conforme.

Duplicator Pro può gestire automaticamente la complessità tecnica della conformità. Dispone di crittografia AES-256, policy di conservazione automatizzate, test pianificati e integrazione perfetta con una dozzina di provider di archiviazione cloud sicuri.

Smetti di preoccuparti se i tuoi backup soddisfano i requisiti di conformità. Lascia che Duplicator Pro gestisca i dettagli tecnici in modo che tu possa concentrarti sulla crescita della tua attività con fiducia.

Mentre sei qui, penso che ti piaceranno queste altre risorse selezionate:

- Strategie di ridondanza dei backup del sito web + Perché la posizione è importante

- Perché il tuo sito WordPress ha bisogno del monitoraggio dei backup (non solo dei backup)

- Come Proteggere i Tuoi Backup dal Ransomware

- SMETTI di commettere questi errori di backup del sito web

- Regola di backup 3-2-1: cosa sanno i proprietari di siti web di successo che tu non sai