Dicas de Conformidade de Backup para Transformar Requisitos Legais em Vantagens de Negócios

John Turner

John Turner

John Turner

John Turner

A forma como você gerencia seus dados de backup é tão importante quanto ter backups em primeiro lugar.

Seus arquivos de backup são cópias de todos os seus dados ativos, o que significa que eles se enquadram nas mesmas leis de privacidade, regulamentações de segurança e padrões do setor.

Neste post do blog, vou guiá-lo por tudo o que você precisa saber sobre conformidade de backup.

Você aprenderá:

- O que significa conformidade de backup e como ela se aplica ao seu negócio

- Principais requisitos legais do GDPR, CCPA, HIPAA e outras regulamentações importantes

- Medidas essenciais de conformidade de backup, como criptografia e controles de acesso

- Como criar políticas de retenção e exclusão de dados em conformidade

- Etapas práticas para testar, documentar e auditar seus sistemas de backup

- Um checklist completo de conformidade que você pode implementar imediatamente

Sumário

O que é Conformidade de Backup?

Conformidade de backup significa que sua estratégia de backup segue todas as regras legais e setoriais que se aplicam aos seus dados.

Quando você cria um backup, está fazendo uma cópia exata dos dados do seu site ativo. Se o seu site ativo contém informações pessoais, registros financeiros ou dados de saúde, então seus backups contêm essas mesmas informações confidenciais.

A lei não se importa se os dados estão "ativos" ou "em backup". Dados confidenciais são dados confidenciais, independentemente de onde residem.

Isso significa que seus backups devem seguir as mesmas leis de privacidade, padrões de segurança e regulamentações do setor que seu site principal. Você não pode simplesmente despejar arquivos de backup em qualquer lugar e considerar feito.

A conformidade de backup abrange todo o ciclo de vida dos seus dados de backup. Desde o momento em que você cria um arquivo de backup até o dia em que o exclui permanentemente, cada etapa precisa seguir as regras.

Isso inclui:

- Como você cria backups

- Onde você os armazena

- Quem pode acessá-los

- Por quanto tempo você os mantém

- Como você os exclui com segurança quando não são mais necessários

Aspectos Chave da Conformidade de Backup

A conformidade de backup é um conjunto de requisitos que trabalham juntos para proteger seus dados e mantê-lo legalmente em conformidade. Entender esses aspectos chave o ajudará a construir uma estratégia de backup que cubra todas as bases.

Conformidade Regulatória

Sua estratégia de backup deve seguir as leis com base em onde seus usuários estão localizados, não apenas onde sua empresa está.

Se você tem visitantes da Europa, o GDPR se aplica aos seus backups. Clientes da Califórnia? As regras do CCPA entram em vigor. A localização dos seus usuários determina quais regulamentos você precisa seguir.

Não se preocupe, explicarei esses requisitos legais em detalhes mais adiante neste tutorial.

Segurança de Dados

Duas coisas importam mais aqui: criptografia e controles de acesso.

Seus dados de backup devem ser criptografados tanto quando estão em trânsito para o armazenamento quanto quando estão em repouso no armazenamento. Sem criptografia, seus arquivos de backup podem ser lidos por qualquer pessoa que os acesse.

Controles de acesso significam seguir o princípio do menor privilégio. Apenas as pessoas que absolutamente precisam de acesso aos arquivos de backup devem tê-lo. Todos os outros devem ser bloqueados.

Retenção de Dados

Você precisa manter os backups por tempo suficiente para atender às necessidades do negócio. No entanto, você também precisa excluí-los eventualmente para respeitar os direitos de privacidade.

Uma política de retenção formal não é opcional. Você precisa de regras escritas que especifiquem exatamente por quanto tempo diferentes tipos de backups são mantidos e quando são excluídos.

RTO e RPO

Objetivo de Tempo de Recuperação (RTO) é a rapidez com que você precisa voltar a ficar online após um desastre. Objetivo de Ponto de Recuperação (RPO) é a quantidade de perda de dados que você pode aceitar.

Ambos os números afetam sua conformidade porque determinam a rapidez com que você pode restaurar serviços e quanta perda de dados do cliente pode estar em risco durante uma interrupção.

Testes e Validação

Você deve regularmente testar seus backups restaurando-os de fato. Isso prova que seu sistema de backup funciona e que você pode cumprir seus compromissos de RTO e RPO.

Documente cada teste. Se você for auditado, precisará de provas de que seu sistema de backup realmente funciona como pretendido.

Documentação

Tudo precisa ser documentado. Suas políticas de backup, resultados de testes, cronogramas de retenção, medidas de segurança — tudo isso.

Se auditores vierem, eles vão querer ver evidências de que você está realmente seguindo as regras, não apenas alegando que está.

Armazenamento em Nuvem

Usar um provedor de nuvem não o torna automaticamente em conformidade. Você ainda é responsável por configurar tudo corretamente.

Isso significa configurar a criptografia, escolher as opções corretas de residência de dados e selecionar um provedor com as certificações de segurança adequadas para sua indústria.

O provedor de nuvem cuida da infraestrutura, mas a responsabilidade pela conformidade ainda é sua.

Quais Regulamentações de Dados Você Deve Conhecer?

Regulamentações diferentes têm regras diferentes, mas todas afetam como você lida com dados de backup. Aqui estão as principais que você deve conhecer para o seu negócio:

- GDPR: Lei europeia de privacidade com requisitos de “direito ao esquecimento”

- CCPA/CPRA: Leis de privacidade da Califórnia com direitos de exclusão de dados

- HIPAA: Proteção de dados de saúde dos EUA com rigorosos padrões de criptografia

- PCI DSS: Requisitos de segurança de dados de cartão de crédito

- PIPEDA: Lei de privacidade canadense com salvaguardas de segurança

- NIS2 Directive: Requisitos de cibersegurança da UE

- DORA: Padrões de resiliência operacional de serviços financeiros da UE

GDPR

O Regulamento Geral de Proteção de Dados (GDPR) é a lei abrangente de privacidade da Europa. Aplica-se a qualquer empresa que processe dados pessoais de residentes da UE, independentemente de onde sua empresa esteja localizada.

Duas coisas importam mais para seus backups: o “direito de apagamento” (também chamado de “direito ao esquecimento”) e os requisitos de residência de dados.

Quando alguém solicita que você exclua seus dados pessoais, você não pode simplesmente excluir seus dados do seu site ativo e considerar o trabalho feito. Você precisa de um processo documentado para lidar com seus dados pessoais em todos os seus arquivos de backup também.

Você precisa de uma política de retenção razoável que exclua automaticamente backups antigos contendo seus dados dentro de um prazo específico. Você não pode manter dados pessoais em backups indefinidamente apenas porque é conveniente.

A outra parte, residência de dados, torna-se complicada com backups.

O GDPR geralmente exige que os dados pessoais da UE permaneçam dentro da UE ou em países que a Comissão Europeia considerou ter proteção de dados adequada. Isso significa que você precisa saber exatamente onde seus arquivos de backup estão fisicamente armazenados e garantir que esses locais atendam aos requisitos do GDPR.

CCPA/CPRA

A Lei de Privacidade do Consumidor da Califórnia (CCPA) e seu sucessor, a Lei de Direitos de Privacidade da Califórnia (CPRA), concedem aos residentes da Califórnia direitos específicos sobre suas informações pessoais. Essas leis se aplicam se você coletar informações pessoais de residentes da Califórnia.

Assim como o GDPR, isso afeta sua política de retenção de backups. Quando alguém solicita a exclusão, você precisa de um processo claro para lidar com sua solicitação em todo o seu armazenamento de dados, incluindo backups.

A CCPA permite que as empresas mantenham informações pessoais em backups para “usos internos razoavelmente alinhados com as expectativas do consumidor”. No entanto, você ainda precisa de políticas claras sobre por quanto tempo os dados de backup são retidos e quando são permanentemente excluídos.

A CPRA introduziu o conceito de “informações pessoais sensíveis”, que inclui dados de geolocalização precisos, origem racial ou étnica, crenças religiosas e identificadores biométricos.

Esses dados têm requisitos de manuseio mais rigorosos que se estendem ao armazenamento de backup. Você precisa de medidas de segurança aprimoradas para arquivos de backup contendo informações pessoais sensíveis, e os consumidores têm direitos adicionais para limitar como esses dados são usados.

HIPAA

A Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA) protege informações de saúde nos Estados Unidos. Se o seu site lida com qualquer informação de saúde protegida (PHI), como registros de pacientes, informações de seguro de saúde ou até mesmo dados básicos relacionados à saúde, a conformidade com a HIPAA é obrigatória.

Os requisitos de backup da HIPAA são particularmente rigorosos. Todas as PHI em arquivos de backup devem ser criptografadas usando criptografia validada pela FIPS 140-2. Você também precisa de logs para rastrear quem acessa os dados de backup e quando.

Os Acordos de Associado de Negócios (BAAs) são necessários com qualquer fornecedor terceirizado que possa ter acesso aos seus dados de backup. Isso inclui seu provedor de armazenamento em nuvem, fornecedor de serviços de backup e até mesmo sua empresa de hospedagem, se eles puderem acessar seus arquivos de backup.

O regulamento também exige procedimentos específicos de retenção e descarte de dados. Você precisa de políticas documentadas sobre por quanto tempo os dados de backup contendo PHI são mantidos e procedimentos de exclusão segura.

PCI DSS

O Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS) se aplica se você armazena, processa ou transmite informações de cartão de crédito. Mesmo que você use um processador de pagamentos, os requisitos do PCI DSS geralmente se estendem aos dados de backup que podem conter informações do titular do cartão.

Quaisquer arquivos de backup contendo números de cartão de crédito, datas de validade ou nomes de titulares de cartão devem ser criptografados com criptografia forte. O padrão exige criptografia AES com um comprimento de chave mínimo de 128 bits.

O PCI DSS também exige gerenciamento seguro de chaves para criptografia de backup. As chaves de criptografia devem ser armazenadas separadamente dos dados de backup criptografados e protegidas com controles de acesso fortes.

Você só pode reter dados do titular do cartão enquanto eles forem necessários para fins comerciais ou legais. Sua política de retenção de backup deve estar alinhada com esses requisitos e incluir procedimentos de exclusão segura.

PIPEDA

A Lei de Proteção de Informações Pessoais e Documentos Eletrônicos do Canadá (PIPEDA) rege como as organizações do setor privado coletam, usam e divulgam informações pessoais durante atividades comerciais.

A PIPEDA exige "salvaguardas de segurança apropriadas" para informações pessoais, o que se estende aos dados de backup. A lei não especifica requisitos técnicos exatos, mas exige que as medidas de segurança sejam apropriadas para a sensibilidade das informações.

Para conformidade de backup, isso significa implementar criptografia razoável, controles de acesso e políticas de retenção com base no tipo de informação pessoal que você está protegendo.

A lei também inclui requisitos de notificação de violação. Se os dados de backup contendo informações pessoais forem comprometidos, você poderá precisar notificar tanto o Comissário de Privacidade quanto os indivíduos afetados.

Diretiva NIS2

A Diretiva atualizada de Segurança de Rede e Informações (NIS2) expande significativamente os requisitos de cibersegurança para sites em toda a União Europeia.

A NIS2 aborda especificamente a continuidade dos negócios e a recuperação de desastres. Você deve usar sistemas apropriados de backup e recuperação como parte de sua gestão de riscos de cibersegurança geral.

O regulamento exige testes regulares de sistemas de backup e procedimentos de resposta a incidentes. Você precisa de evidências documentadas de que seus processos de backup e recuperação funcionam e podem atender aos seus objetivos de continuidade de negócios.

Incidentes cibernéticos significativos devem ser relatados às autoridades em até 24 horas, o que significa que seu site precisa dar suporte à resposta rápida a incidentes.

DORA

O Regulamento de Resiliência Operacional Digital (DORA) visa os serviços financeiros na União Europeia, exigindo que as entidades financeiras mantenham a resiliência operacional contra riscos de TIC (Tecnologia da Informação e Comunicação).

Para este regulamento, as instituições financeiras devem demonstrar que podem manter funções críticas durante e após interrupções operacionais.

O regulamento exige testes regulares de sistemas de backup por meio de vários cenários, incluindo ataques cibernéticos e falhas de sistema. Esses testes devem ser documentados e relatados às autoridades supervisoras.

O gerenciamento de riscos de terceiros sob o DORA também afeta a conformidade de backup. Se você usa armazenamento em nuvem ou provedores de serviços de backup, precisa garantir que eles atendam aos padrões do DORA.

Quais são os benefícios de manter seus backups em conformidade?

Eu joguei muitas leis em você, mas a conformidade de backup não é apenas evitar problemas. Feita corretamente, torna seu negócio mais forte.

Os clientes se importam com a forma como você lida com os dados deles. Quando eles sabem que você leva a proteção de dados a sério (incluindo em seus backups), é mais provável que confiem em você para seus negócios.

Isso se torna uma vantagem competitiva. Enquanto seus concorrentes se esforçam para corrigir problemas de conformidade depois do fato, você pode se concentrar em expandir seus negócios.

Além disso, as penalidades regulatórias podem ser enormes. Multas do GDPR podem chegar a 4% da sua receita global anual. Violações do HIPAA podem custar centenas de milhares de dólares por incidente.

Uma estratégia de backup em conformidade ajuda você a evitar esses golpes financeiros, mantendo-o do lado certo da lei desde o primeiro dia.

Quando o desastre acontecer, você se recuperará mais rápido porque seus sistemas estão documentados, seus processos são comprovados e sua equipe sabe exatamente o que fazer.

Trabalhar nos requisitos de conformidade força você a entender realmente quais dados você tem e onde eles estão.

Essa visibilidade aprimorada reduz o risco em todo o seu negócio, não apenas em seus sistemas de backup. Você identificará problemas potenciais mais cedo e tomará melhores decisões sobre o manuseio de dados.

Checklist de Conformidade de Backup

Aqui está seu roteiro prático para conformidade de backup.

Conheça seus dados

Comece com uma auditoria completa dos dados que você coleta e armazena.

Crie um inventário de dados que documente todos os tipos de informações que seu site manipula. Isso inclui coisas óbvias como dados de registro de usuários e envios de formulários de contato, mas também dados menos óbvios como logs do servidor, logs de erros, conteúdo em cache e arquivos temporários.

Classifique tudo por nível de sensibilidade. Informações pessoais, dados financeiros e registros de saúde precisam de diferentes níveis de proteção.

Use categorias como "público", "interno", "confidencial" e "restrito" para organizar sua classificação de dados.

Mapeie onde esses dados residem em seu sistema. Verifique suas tabelas de banco de dados, diretórios de arquivos carregados, arquivos de log, dados em cache, armazenamento de sessão e quaisquer integrações de terceiros.

Documente os fluxos de dados para entender como as informações se movem em seu sistema. Dados pessoais enviados por meio de um formulário de contato podem acabar em seu banco de dados, sistema de e-mail, CRM e arquivos de backup. Você precisa rastrear todos esses pontos de contato.

Preste atenção especial aos requisitos de retenção de dados para diferentes tipos de informações. Alguns dados podem precisar ser mantidos por motivos legais (como registros financeiros), enquanto outros dados devem ser excluídos assim que não forem mais necessários (como dados de sessão temporários).

Defina sua política de retenção

Anote seu Objetivo de Tempo de Recuperação (RTO) e Objetivo de Ponto de Recuperação (RPO). Esses números impulsionam todo o resto em sua estratégia de backup.

Seu RTO deve refletir as necessidades reais do negócio. Se o seu site de e-commerce ficar inativo por quatro horas custa US$ 10.000 em vendas perdidas, seu RTO precisa ser muito menor do que quatro horas. Seja realista sobre o que você pode alcançar com seus recursos atuais.

Seu RPO determina com que frequência você precisa criar backups. Se você só pode perder uma hora de dados, precisa de backups pelo menos a cada hora.

Considere o tempo necessário para restaurar um backup ao calcular seu RPO.

Crie um cronograma formal de retenção que especifique exatamente por quanto tempo diferentes tipos de backups são mantidos. Seus períodos de retenção devem equilibrar requisitos de conformidade, custos de armazenamento e necessidades de recuperação.

Use controles de acesso

Defina controles de acesso e processos de aprovação para backups.

Quem pode criar backups? Quem pode acessar arquivos de backup? Quem pode restaurar um backup? Que aprovação é necessária para cada tipo de acesso?

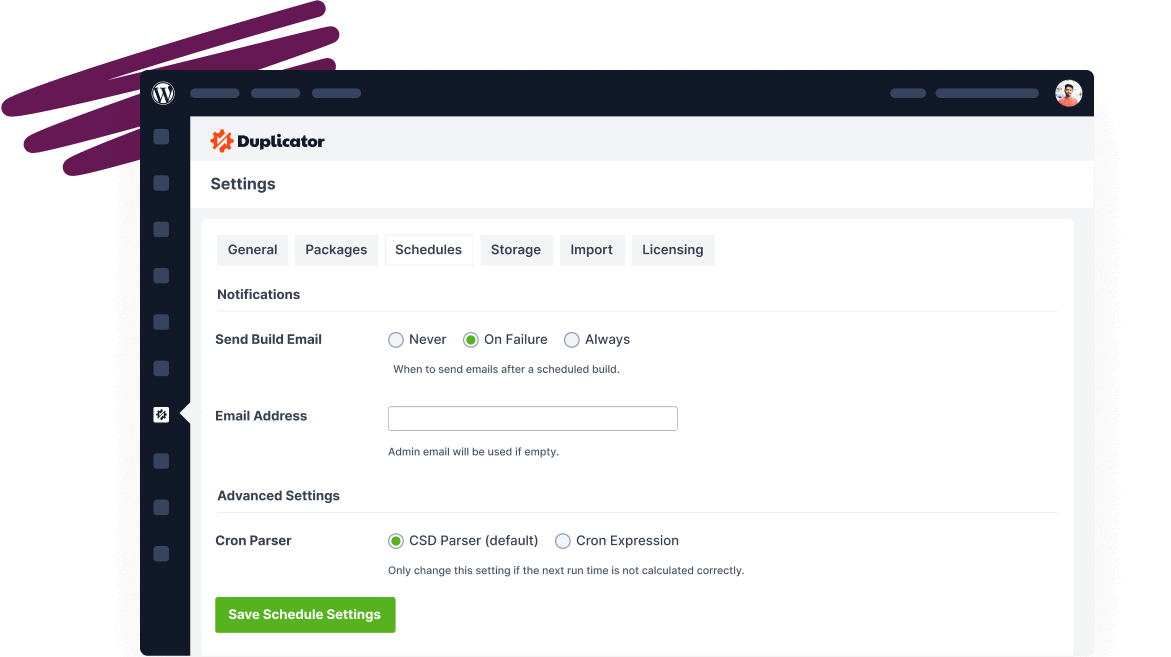

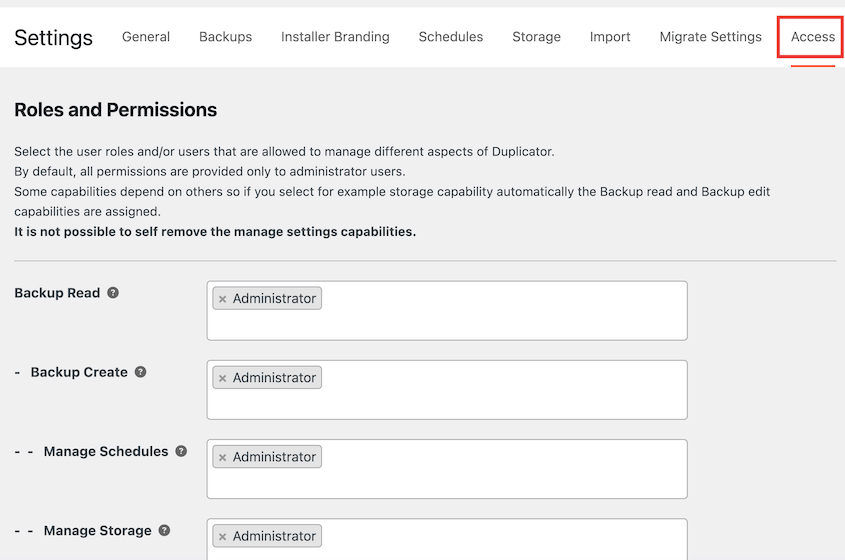

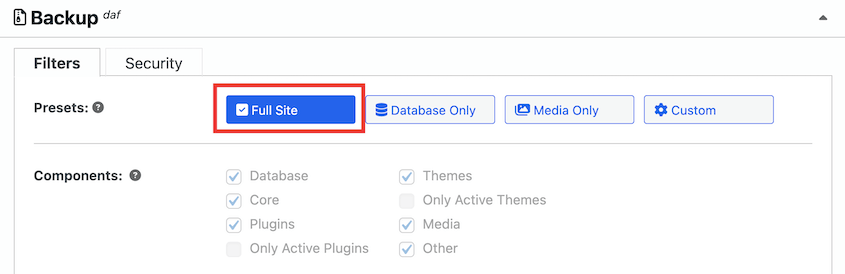

Uma ferramenta como o Duplicator pode tornar essas regras específicas. É um plugin de backup que vem com controles de acesso personalizáveis. Isso ajuda você a decidir quem pode acessar, criar ou restaurar backups.

Inclua procedimentos de resposta a incidentes em sua política.

O que acontece se os dados de backup forem comprometidos? Quem é notificado? Quais medidas precisam ser tomadas para conter a violação e notificar as partes afetadas?

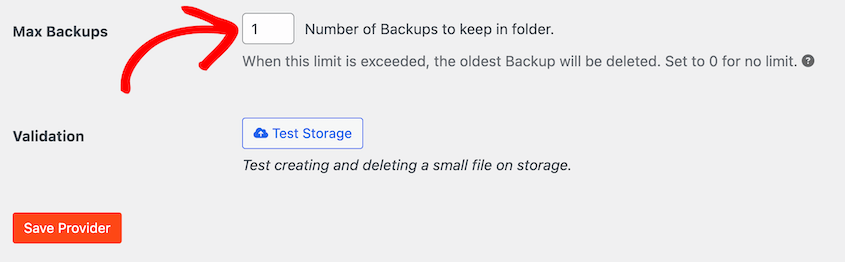

Com o Duplicator, você pode automatizar políticas de retenção. Ele excluirá automaticamente backups antigos de acordo com seu cronograma especificado, para que você não precise gerenciar isso manualmente.

Escolha armazenamento em conformidade

Escolha um provedor de armazenamento com base em suas certificações de segurança e capacidades de conformidade, não apenas no preço.

Certifique-se de que você pode manter os dados nas localizações geográficas corretas para seus requisitos de conformidade. Alguns provedores oferecem opções de armazenamento específicas da região, enquanto outros podem replicar dados em vários países sem controles claros.

Verifique se o seu provedor oferece os recursos de criptografia e controle de acesso de que você precisa. Procure criptografia AES-256, serviços de gerenciamento de chaves e integração com sistemas de gerenciamento de identidade e acesso.

Revise os procedimentos de resposta a incidentes e notificação de violação do provedor. Com que rapidez eles o notificarão se houver um incidente de segurança? Quais informações eles fornecerão? Como eles apoiarão suas próprias obrigações de notificação de violação?

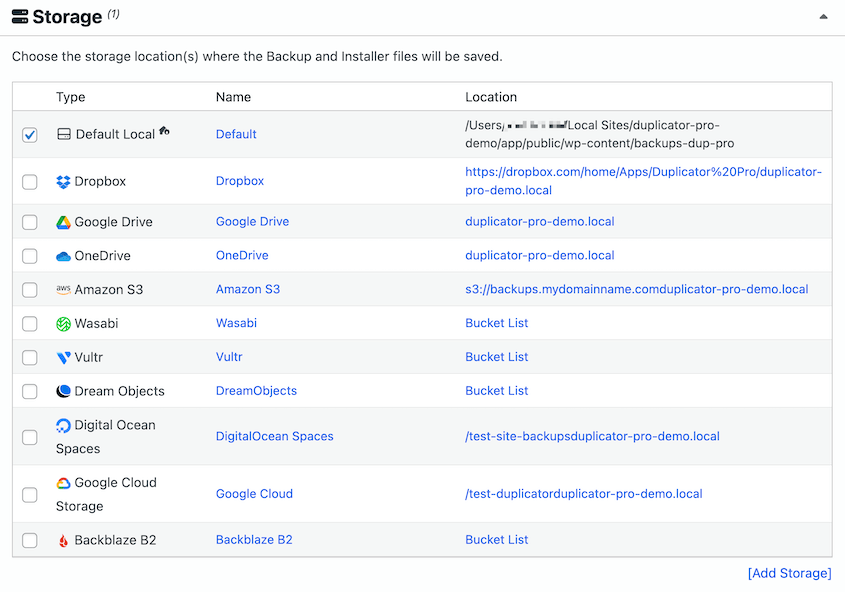

O Duplicator se integra a mais de uma dúzia de provedores de armazenamento em nuvem seguros, incluindo opções que atendem a vários requisitos de conformidade.

Proteja seus backups

Ative a criptografia para dados em trânsito e em repouso. Use padrões de criptografia fortes — AES-256 é a melhor prática atual.

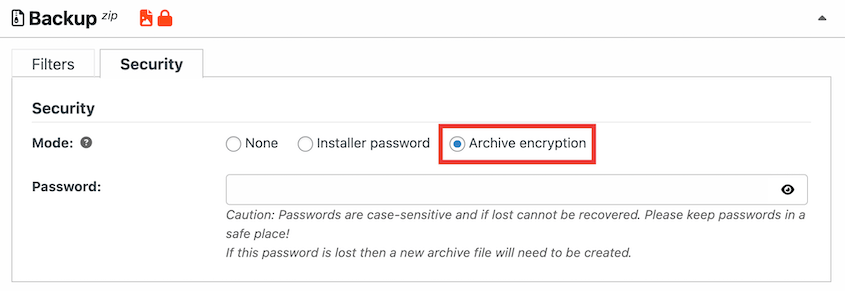

O Duplicator Pro pode criptografar todos os arquivos de backup com criptografia AES-256, tanto durante a transferência quanto o armazenamento, eliminando as suposições.

As chaves de criptografia devem ser armazenadas separadamente dos dados de backup criptografados e protegidas com controles de acesso fortes. Considere o uso de um serviço dedicado de gerenciamento de chaves ou módulos de segurança de hardware para dados sensíveis.

Configure controles de acesso abrangentes usando ferramentas de Gerenciamento de Identidade e Acesso (IAM). Implemente o princípio do menor privilégio — os usuários devem ter acesso apenas aos dados de backup específicos de que precisam.

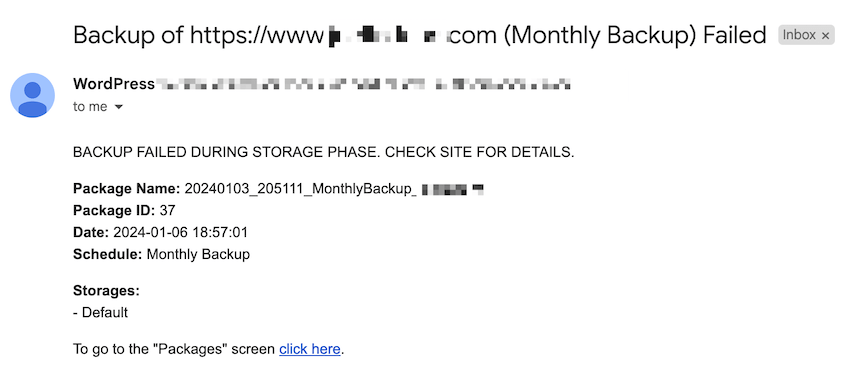

Configure o monitoramento e alertas para acesso a backups. Você deve receber notificações quando os dados de backup forem acessados, quando novos backups forem criados e quando quaisquer alterações de configuração forem feitas em seus sistemas de backup.

Se você usar o Duplicator para gerenciar backups, receberá notificações automáticas de falha de backup.

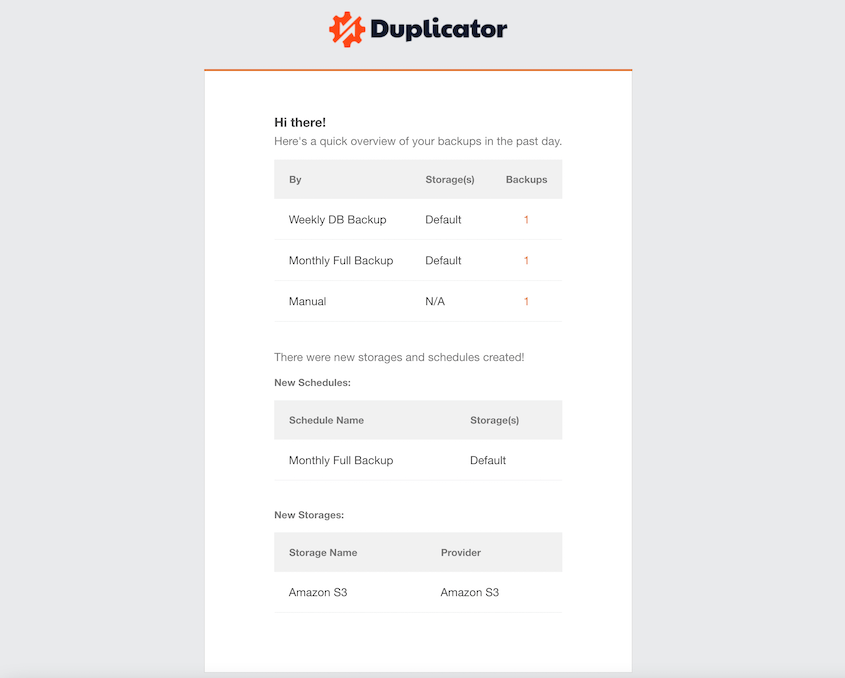

Além disso, você pode configurar resumos regulares por e-mail enviados diretamente para sua caixa de entrada. Eles incluem todos os seus novos backups, locais de armazenamento e agendamentos.

O Duplicator pode enviar resumos por e-mail todos os dias, semanas ou meses. Você saberá exatamente quando seus sites foram copiados!

Teste backups regularmente

Agende testes de restauração pelo menos trimestralmente. Mais frequentemente é melhor, especialmente para sistemas críticos.

Crie um cronograma formal de testes que cubra diferentes tipos de cenários de restauração. Teste restaurações completas do site, restaurações parciais, restaurações apenas do banco de dados e restaurações apenas de arquivos.

Cada tipo de restauração pode revelar problemas diferentes.

Não teste restaurações em seu site ativo — use um servidor de staging ou ambiente de desenvolvimento que tenha o mesmo sistema operacional, software de servidor web e versões de banco de dados.

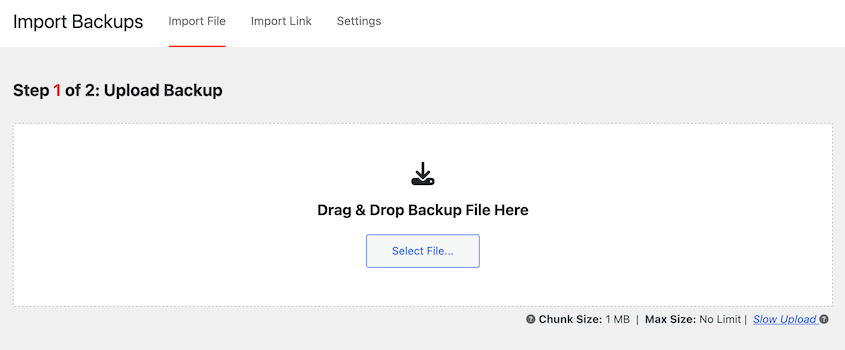

Se você precisar criar um novo site de staging, configure um localmente com LocalWP ou XAMPP. Crie um backup completo do seu site com o Duplicator.

Baixe o arquivo de backup. Assim que terminar de criar o site de staging local, importe o backup. O Duplicator configurará automaticamente uma cópia dos seus dados na área de staging para você testar.

Meça e documente o desempenho da restauração em relação aos seus objetivos de RTO e RPO. Se as restaurações demorarem consistentemente mais do que seu RTO permite, você precisará melhorar sua estratégia de backup ou ajustar seus objetivos.

Perguntas Frequentes (FAQs)

Todos os sites precisam se preocupar com a conformidade de backup?

Sim, se você coletar qualquer informação pessoal de visitantes. Mesmo formulários de contato simples, inscrições por e-mail ou rastreamento básico de análises significam que você está lidando com dados pessoais, e as regras de conformidade se aplicam a como você faz backup e armazena essas informações.

Por quanto tempo devo manter os backups do meu site?

Depende das suas necessidades de negócios e requisitos regulatórios, que é exatamente por que você precisa de uma política de retenção escrita. Comece verificando quais regulamentos se aplicam ao seu negócio e aos seus dados, em seguida, anote os períodos de retenção específicos para diferentes tipos de backups e siga essas regras.

Como lido com uma solicitação de "direito ao esquecimento" de um usuário?

Primeiro, remova os dados dele do seu site ativo imediatamente. Para backups, siga sua política de retenção — você não precisa limpar arquivos de backup antigos manualmente, apenas deixe esses backups expirarem e serem excluídos de acordo com sua programação normal de retenção.

Qual é o lugar mais seguro para armazenar meus backups?

O lugar mais seguro para armazenar backups é em um provedor de nuvem externo, criptografado e confiável que tenha certificações de segurança adequadas. Siga a regra 3-2-1: mantenha 3 cópias dos seus dados em 2 tipos diferentes de mídia de armazenamento, com 1 cópia armazenada externamente.

Faça da Conformidade um Pilar da Sua Estratégia de Backup

A conformidade de backup trata de ser intencional e organizado com a forma como você protege seu ativo comercial mais valioso: seus dados.

Quando você incorpora a conformidade em sua estratégia de backup desde o início, você transforma backups de uma simples tarefa técnica em um processo de negócios responsável.

Você dormirá melhor sabendo que seus dados estão protegidos. Seus clientes confiarão mais em você. E quando o desastre acontecer, você se recuperará mais rápido e de forma mais completa.

Mas a realidade é: gerenciar todos esses requisitos de conformidade manualmente é demorado e propenso a erros. Você precisa de ferramentas que possam automatizar o trabalho pesado enquanto o mantêm em conformidade.

Duplicator Pro pode lidar com a complexidade técnica da conformidade automaticamente. Ele possui criptografia AES-256, políticas de retenção automatizadas, testes agendados e integração perfeita com uma dúzia de provedores de armazenamento em nuvem seguros.

Pare de se preocupar se seus backups atendem aos requisitos de conformidade. Deixe o Duplicator Pro cuidar dos detalhes técnicos para que você possa se concentrar em expandir seus negócios com confiança.

Enquanto você está aqui, acho que você vai gostar destes outros recursos selecionados:

- Estratégias de Redundância de Backup de Site + Por Que a Localização Importa

- Por Que Seu Site WordPress Precisa de Monitoramento de Backup (Não Apenas Backups)

- Como Proteger Seus Backups Contra Ransomware

- PARE de Cometer Estes Erros de Backup de Sites

- Regra de Backup 3-2-1: O Que Proprietários de Sites Bem-Sucedidos Sabem Que Você Não Sabe